Onsite Event

Event date:

Sep 6, 2023

|

Convene: Washington, DC, 2023

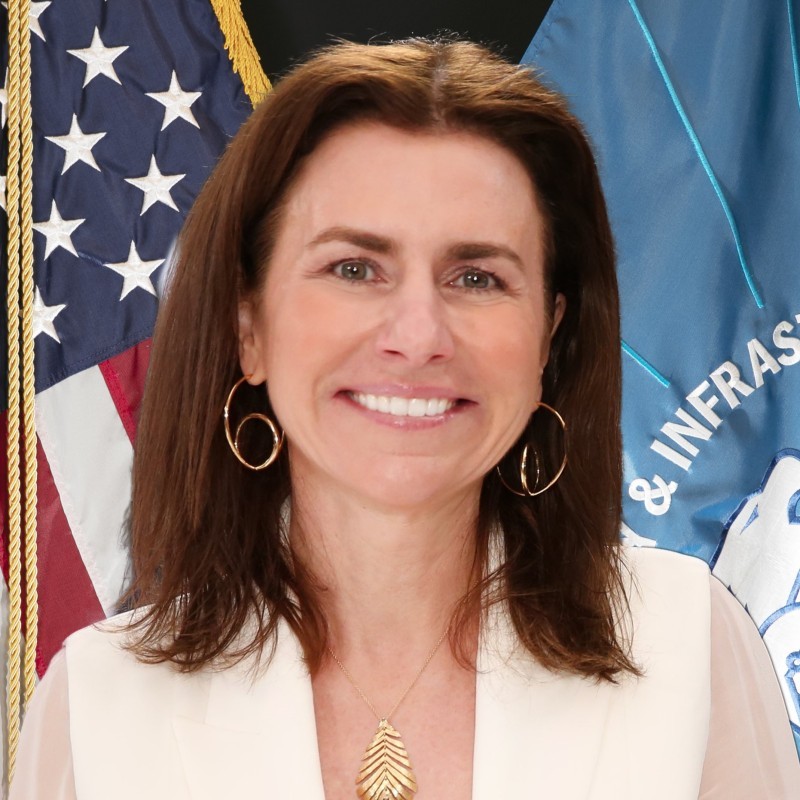

September 6 - 7, 2023. The National Cybersecurity Alliance is gathering training and awareness professionals together to connect, share and Convene.

Connect with the training and awareness community. Convene was created for this close-knit group, which has few opportunities to connect in person at an event designed just for you.

Learn best practices. Thought leaders and industry executives will share their recent successes, failures and insights from recent campaigns and programs.

Build camaraderie. Immersive gatherings with like-minded professionals breed innovation, sharing and human connection.

Join the National Cybersecurity Alliance as we celebrate 20 years of Cybersecurity Awareness Month by reuniting leadership, staff, and partners who have championed this initiative over the past two decades. Join us for drinks, appetizers, games and views from the Top of the Gate at the Watergate Hotel! Included with your paid ticket, or available separately.