Segurança Online e Privacidade

6 de abr. de 2021

|

Leitura Rápida

Identificando um golpe de phishing de vacina: você consegue encontrar os sinais de alerta?

Muitos de nós vimos golpes relacionados à COVID chegarem às nossas caixas de entrada. Não é segredo que os golpistas tentam se aproveitar de tempos de pânico e incerteza, quando as pessoas estão mais vulneráveis, para roubar informações pessoais.

Hoje, com o rápido desenvolvimento e distribuição das vacinas COVID, muitos americanos estão acessando a internet e compartilhando informações pessoais para entrar em listas de espera e marcar compromissos antes que as vagas se esgotem. Os golpistas estão alterando suas táticas para tirar proveito dessa empolgação. Enquanto verificamos ansiosamente nossos e-mails em busca de atualizações e confirmações de vacinas, pode ser difícil distinguir entre um e-mail legítimo e uma tentativa de phishing.

A melhor maneira de se proteger de pessoas mal-intencionadas é aprendendo a reconhecer os sinais de alerta. Conhecer os sinais de alerta com antecedência tornará você menos propenso a clicar naquele e-mail convincente. Os membros do conselho da National Cyber Security Alliance, Cofense e Mimecast, capturaram exemplos reais de tentativas de phishing, mostrados abaixo. Teste seu conhecimento e veja se você consegue encontrar os sinais de um golpe nessas imagens.

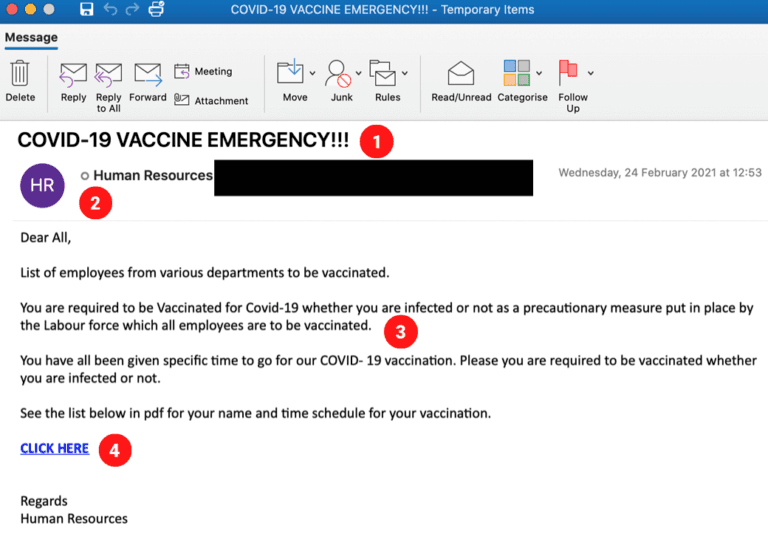

Esta captura de tela, feita por Mimecast, mostra uma tentativa típica de phishing. Quantos sinais de alerta você consegue encontrar? Continue rolando para ver se você os encontrou todos.

Vários sinais de alerta de uma tentativa de phishing podem ser encontrados neste e-mail:

Linha de Assunto – Observe o uso de todas as letras maiúsculas e pontos de exclamação. A formulação e o formato são usados para criar um senso de urgência, tentando fazer com que você clique no e-mail em pânico, rapidamente e sem pensar.

Imitando uma fonte confiável – Este phishing, provavelmente enviado para os funcionários de uma empresa, está fingindo vir do departamento de recursos humanos. Pessoas mal-intencionadas vão fingir ser pessoas ou grupos que você já pode conhecer para ganhar sua confiança. Se você não tiver certeza se um e-mail realmente veio de alguém, entre em contato ou ligue para essa pessoa diretamente para verificar duas vezes.

Erros e erros ortográficos – Gramática pobre pode ser vista ao longo do corpo do e-mail, bem como capitalizações aleatórias de certas palavras como “Vacinado”. Espera-se que um e-mail vindo do departamento de recursos humanos de uma organização use as palavras e a gramática corretas. A combinação de formatação estranha, letras maiúsculas e gramática estranha torna este e-mail parecer suspeito.

Hiperlinks – O conteúdo do e-mail está tentando levar o destinatário a clicar no hyperlink na parte inferior do e-mail. Sempre tenha cuidado ao clicar em links (e anexos) em e-mails, pois eles podem levá-lo a um site fraudulento.

Mimecast sugere as seguintes dicas para evitar golpes:

Seja proativo. Vá diretamente ao site do governo local/hospital para verificar os fatos e obter as informações corretas.

Desconfie de e-mails, telefonemas ou mensagens de pessoas que você não conhece, tentando chamar sua atenção com atualizações sobre as vacinas.

Sempre verifique URLs. Hackers estão criando sites que parecem instituições de saúde oficiais e fornecedores de vacinas. Navegue diretamente para sites oficiais, como CDC.gov e o site oficial de seu estado/cidade.

Use senhas fortes e únicas para todas as suas contas ao se inscrever em uma conta e use MFA/2FA sempre que possível.

Não se conecte a redes que você não reconhece. Pesquise informações sobre vacinas em sua rede WiFi segura de casa, que deve ser protegida por uma senha forte.

Seja especialmente cuidadoso se estiver usando um dispositivo da empresa. Os agentes de ameaça procuram acessar a organização para a qual você trabalha, com a intenção de roubar dados.

Certifique-se de que seu dispositivo tenha as atualizações e patches mais recentes.

Esteja atento a tentativas de Vishing – Desconfie muito de qualquer chamada que peça para você compartilhar informações de login por telefone. Uma boa regra para identificar tentativas de vishing e phishing é parar e se perguntar se você estava esperando a chamada ou a mensagem. Se não, entre em contato com a empresa diretamente para verificar se a mensagem ou chamada é, de fato, real.

A seguinte tentativa de phishing, capturada por Cofense, é um pouco mais detalhada, mas ainda contém muitos sinais de alerta:

Sinais de alerta nesta tentativa de phishing:

Linha de Assunto – Mais uma vez, observe o uso de todas as letras maiúsculas e a frase “informações muito importantes” tentando fazer com que o destinatário clique no e-mail sem pensar.

Link da pesquisa – O URL está enganando a popular plataforma de pesquisas SurveyMonkey, mas observe a ortografia incorreta e a falta de um domínio de nível superior (o segmento que normalmente segue o nome de domínio, como .com ou .org)

Hiperlink da pesquisa – A caixa ao lado do link aparece ao passar o mouse sobre um URL. Passar o mouse sobre um URL mostrará o verdadeiro destino do hiperlink. O destino pode não coincidir com o texto no e-mail, como visto neste exemplo. Este é um grande sinal de alerta de que alguém está tentando redirecioná-lo para um site não seguro.

Erros e erros ortográficos – Este phishing tem uma gramática melhor do que o anterior, mas erros como “da Pesquisa” e a capitalização de “Hoje” mostram que algo no e-mail é suspeito.

Imitando uma fonte confiável – Novamente, este golpista finge ser um membro do departamento de recursos humanos de uma organização. No entanto, este remetente é um pouco mais detalhista do que o anterior. Eles incluíram um nome e título específicos: “Dawn, Diretora de Recursos Humanos”, fazendo parecer mais provável que este e-mail venha de um remetente legítimo.

Muitos e-mails, mensagens de texto e telefonemas estão usando mensagens mais sofisticadas, com sinais de alerta cada vez menos óbvios. Lembre-se de ler as mensagens com cuidado. É sempre importante desacelerar, verificar duas vezes o remetente e se perguntar se você estava esperando a mensagem ou a chamada telefônica em questão.

Confense sugere as seguintes dicas para se proteger contra phishing:

Valide a origem do e-mail em sites oficiais do governo (por exemplo, CDC, OMS ou sites do departamento de saúde das cidades e estados locais).

Se o remetente for alguém com quem você normalmente interage, mas a mensagem parecer estranha, valide com ele por outro canal (telefone, mensagem de texto ou nova mensagem por e-mail). É possível que a conta dele tenha sido comprometida.

Nunca forneça suas informações pessoais a fontes não confiáveis, incluindo seu nome de usuário e senha.

Crie nomes de usuário e senhas exclusivas para cada site e/ou aplicações. Muitos sites e aplicativos agora permitem que você crie um nome de usuário que não seja seu endereço de e-mail.

Configure um cofre de senhas para armazenar todos esses logins exclusivos. Crie o hábito de abrir o cofre cada vez que estiver criando um novo login para um site ou aplicativo.

Habilite o Multifator (MFA ou 2FA) para qualquer site ou aplicativo que tenha essa capacidade. Se suas informações de login forem obtidas de um vazamento de dados, esta é uma camada adicional de proteção.

Se você for notificado de um vazamento de dados que afete suas informações de login, altere-as imediatamente e atualize seu cofre.

Recursos Adicionais:

Episódio 4 da Conscientização sobre Segurança: Phishing e Ransomware, da NCSA, Adobe e Speechless Inc

Teste seu conhecimento sobre phishing, experimente o Quiz de Phishing do Google

Blog e centro de recursos gratuitos da Cofense

Blog e centro de recursos da Mimecast

Relatório da Mimecast, “O Ano do Distanciamento Social”, sobre os desafios de segurança do novo espaço de trabalho digital.