Todos os Artigos

Filtrar por tópico:

Segurança Online e Privacidade

6 Mitos de Cibersegurança Desmistificados

Existem muitos mitos circulando sobre cibersegurança. Vamos abordar os mitos mais comuns sobre cibersegurança e desmenti-los para que possamos ficar mais seguros online.

Segurança Online e Privacidade

Ciberbullying no Local de Trabalho: Como Reconhecer, Abordar e Prevenir

O ciberbullying é frequentemente associado a adolescentes e redes sociais, mas alguns agressores crescem... e entram no mercado de trabalho.

Segurança Online e Privacidade

A IA utiliza seus dados? IA e Privacidade de Dados

A IA generativa, incluindo plataformas como ChatGPT, DALL-E, Google Gemini, Apple Intelligence, revolucionou nosso relacionamento com a tecnologia.

Segurança Online e Privacidade

Por que sua família e colegas de trabalho precisam de uma palavra segura na era da IA

Os golpistas sempre confiam na enganação para tirar dinheiro das pessoas, mas a súbita ampla disponibilidade de inteligência artificial aumentou a persuasividade de seus esquemas.

Kits de Ferramentas

AI Engana: Fique Atento!

An awareness campaign on AI-enabled scams & responsible AI use.

Segurança Online e Privacidade

Como Atualizar Seu Software

Uma maneira fácil de melhorar sua cibersegurança é sempre manter o software e os aplicativos atualizados.

Segurança Online e Privacidade

O que é phishing e como evitá-lo

Os cibercriminosos adoram realizar phishing, mas você não precisa cair nessa.

Carreiras e Educação

Como Escrever um Currículo e LinkedIn de Cibersegurança Que Gere Resultados

Se você está procurando um emprego em cibersegurança, você sabe que seu currículo e perfil no LinkedIn são críticos para ser contratado neste campo competitivo. Mas como criar um currículo que chame a atenção?

Segurança Online e Privacidade

Como parar o fluxo de dados pessoais com o CEO da Cloaked, Arjun Bhatnagar

É a Semana da Privacidade de Dados, quando prestamos atenção especial ao motivo pelo qual a privacidade dos dados é tão crítica no mundo de hoje.

Segurança Online e Privacidade

Cibersegurança para a Temporada de Impostos: Proteja Sua Identidade e Reembolso

A temporada de impostos já traz estresse suficiente sem adicionar golpistas à mistura. Mas a realidade é que os criminosos intensificam os ataques nos primeiros meses do ano, muitas vezes se passando pelo IRS ou por serviços confiáveis como H&R Block e TurboTax.

Carreiras e Educação

Grupos de Cibersegurança com Capítulos Locais que Você Pode Participar Hoje!

Cibersegurança é uma comunidade, mesmo que nem sempre pareça assim com seu nariz enterrado no seu laptop.

Segurança Online e Privacidade

O que é a Autenticação Multifator (MFA) e Por Que Você Deve Usá-la?

Você pode proteger suas contas online com mais do que apenas uma senha.

Segurança Online e Privacidade

Mantenha-se Seguro Enquanto Procura Emprego

Ao procurar novas oportunidades, siga estas etapas simples para se proteger de fraudes.

Segurança Online e Privacidade

Use aplicativos e software para proteger seus dados

Nossos dados são constantemente coletados e compartilhados, e muitas vezes nem sabemos todos os tipos de dados que estão sendo coletados.

Segurança Online e Privacidade

Crie e use senhas fortes

Senhas são as chaves para proteger sua vida digital e online. Elas são sua primeira linha de defesa. E saber como criar e armazenar senhas fortes é um dos aspectos mais críticos da cibersegurança cotidiana.

Segurança Online e Privacidade

O que é Privacidade de Dados e Por Que Você Deveria se Importar?

A Semana da Privacidade de Dados é de 27 a 31 de janeiro de 2025!

Segurança Online e Privacidade

Cybersecurity Predictions for 2025: Challenges and Opportunities

O ano de 2024 foi um ano tumultuado para a cibersegurança. Desde as consequências de ataques de ransomware de alto perfil até a crescente comoditização de ferramentas de IA, os desafios continuaram a aumentar.

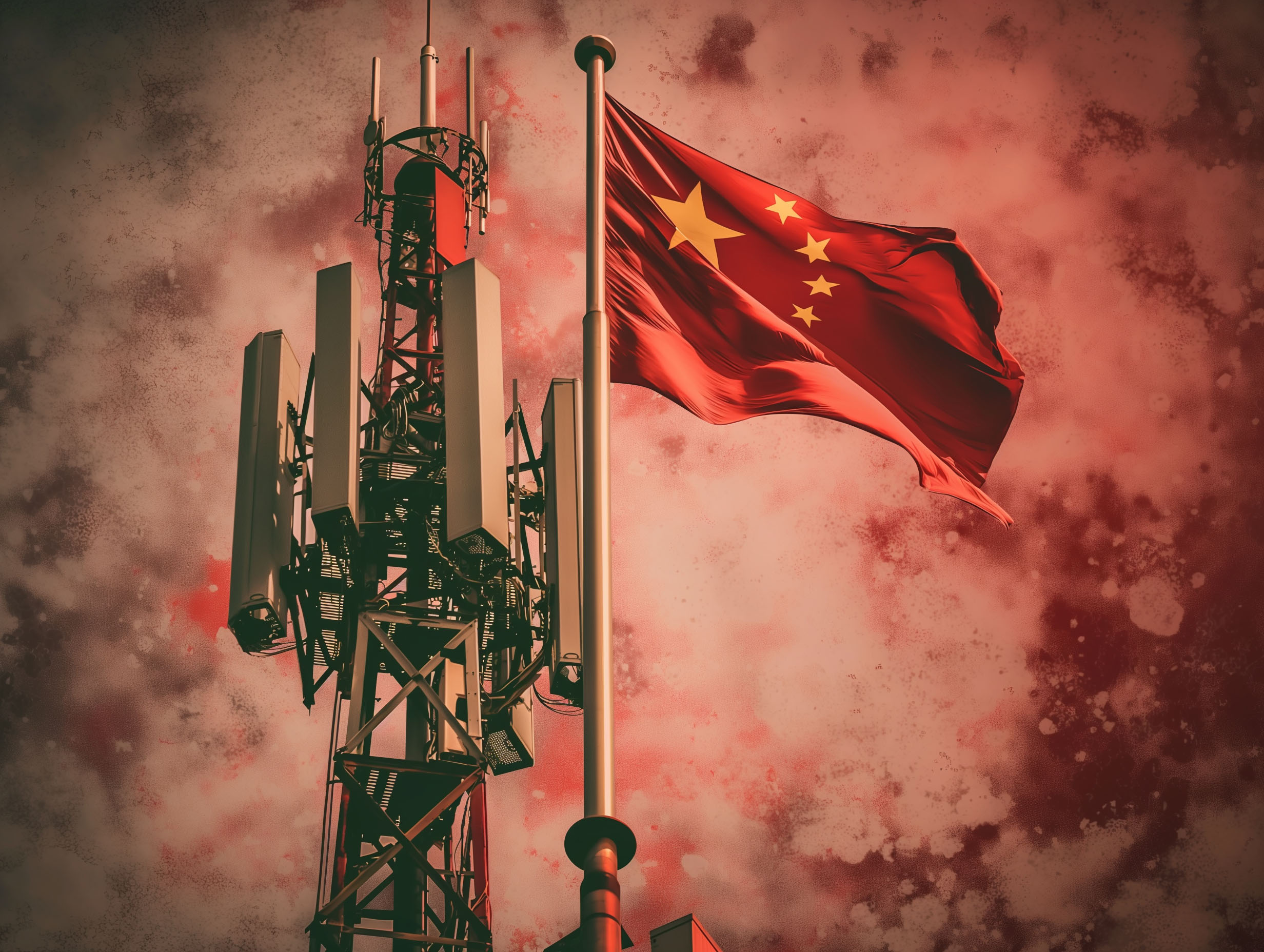

Segurança Online e Privacidade

Hack de Telecomunicações Chinês: Como Proteger Suas Mensagens

Aprenda como proteger suas chamadas e mensagens após o ataque cibernético às telecomunicações chinesas com dicas simples, como usar aplicativos criptografados.

Segurança Online e Privacidade

Como Evitar Golpes e Fraudes

Os golpes online estão se tornando cada vez mais sofisticados, alvo de pessoas de todas as idades. Mas com algum conhecimento, você pode se proteger e proteger seus entes queridos.

Segurança Online e Privacidade

Evite Golpes de Drenagem de Cartões-Presente Nesta Temporada de Férias

Os cartões-presente são presentes fáceis e versáteis, especialmente durante a agitada temporada de festas. Mas eles também são alvos principais para golpistas que usam "drenagem de cartões-presente" para roubar fundos antes que o destinatário possa até usar o cartão. Vamos desmembrar como esses golpes funcionam e como você pode se proteger.

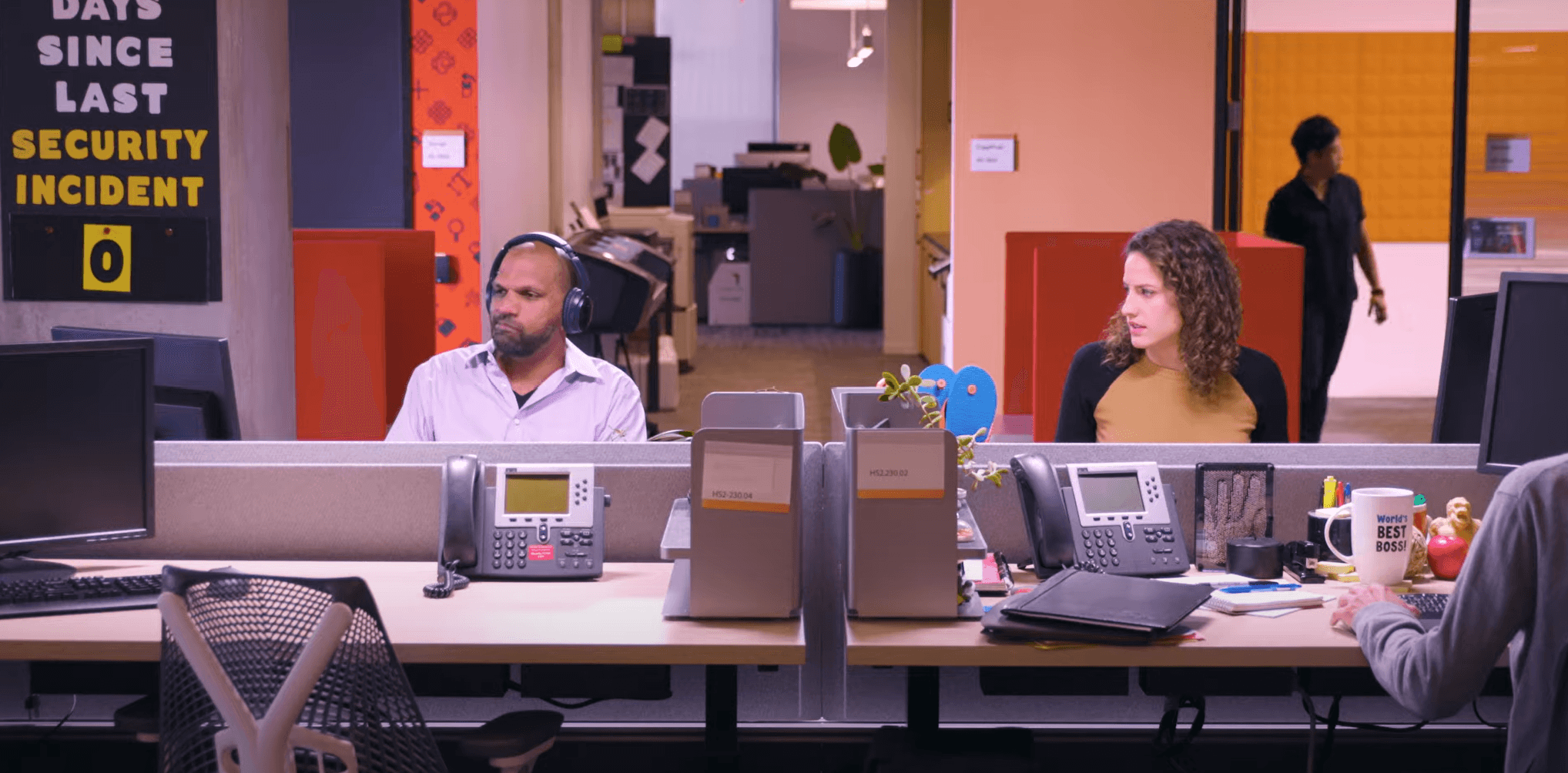

Cibersegurança para Negócios

Como Tornar o Treinamento em Cibersegurança Acessível

O seu programa de treinamento alcança todos os funcionários da sua organização?

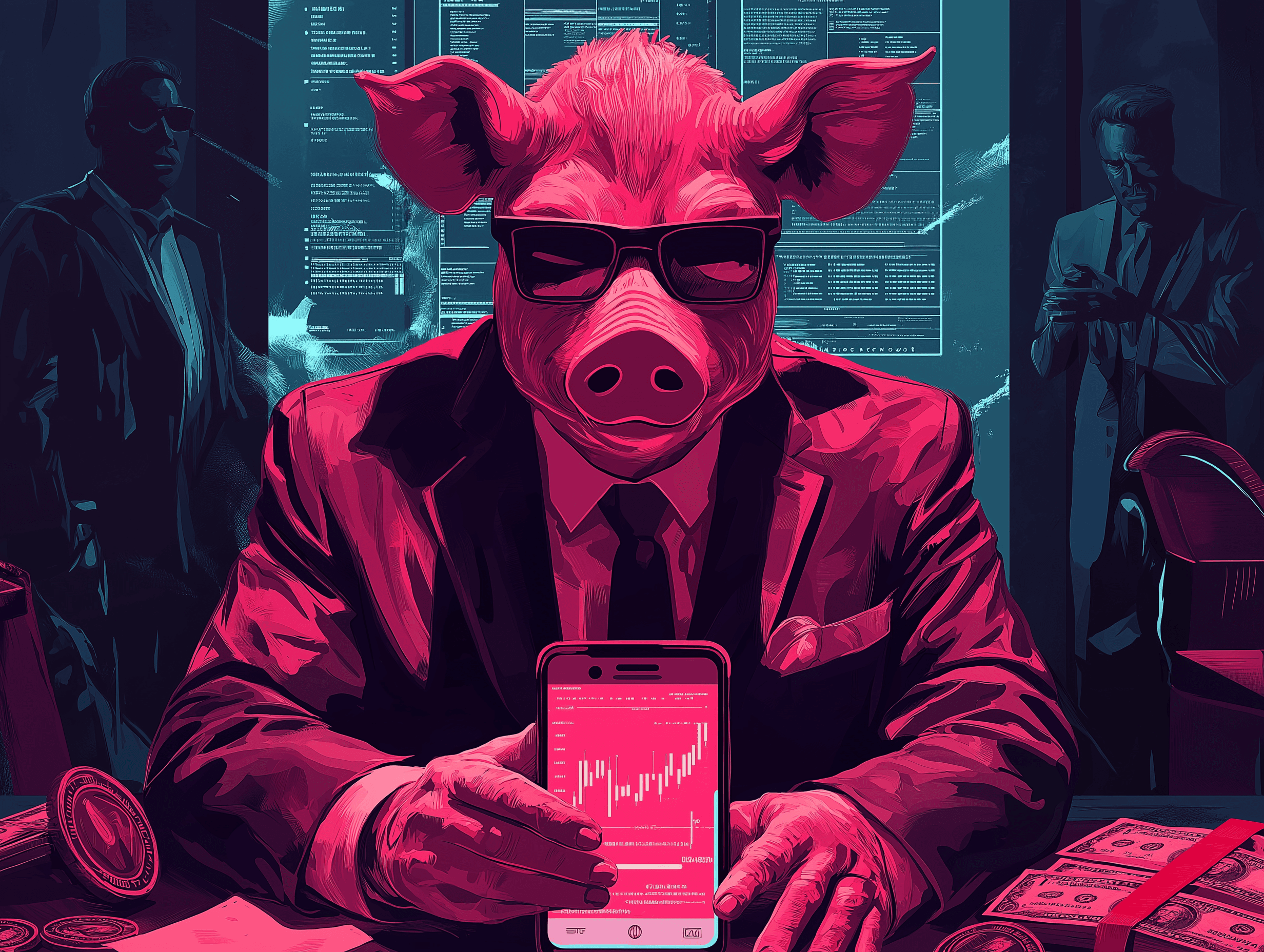

Segurança Online e Privacidade

O que é Pig Butchering e como identificar o golpe

O "abate de porcos" é um golpe que tem ganhado destaque nas manchetes recentemente.

Kits de Ferramentas

Oh Comporte-se! O Relatório Anual de Atitudes e Comportamentos de Cibersegurança 2024

Cada ano, a National Cybersecurity Alliance divulga pesquisas para entender melhor o comportamento de segurança do público e servir como um chamado à ação para melhores hábitos de segurança online.

Recursos Externos

KnowBe4 Kit de Atividades Interativas de Cibersegurança para Crianças

Procurando uma maneira de falar sobre segurança online com seus filhos? KnowBe4 oferece um kit de cibersegurança divertido e interativo para ajudá-lo a ensiná-los habilidades valiosas de segurança online.

Segurança Online e Privacidade

Hackers roubaram todos os números de Previdência Social? Veja o que fazer.

Aprenda como proteger seu número de seguro social.

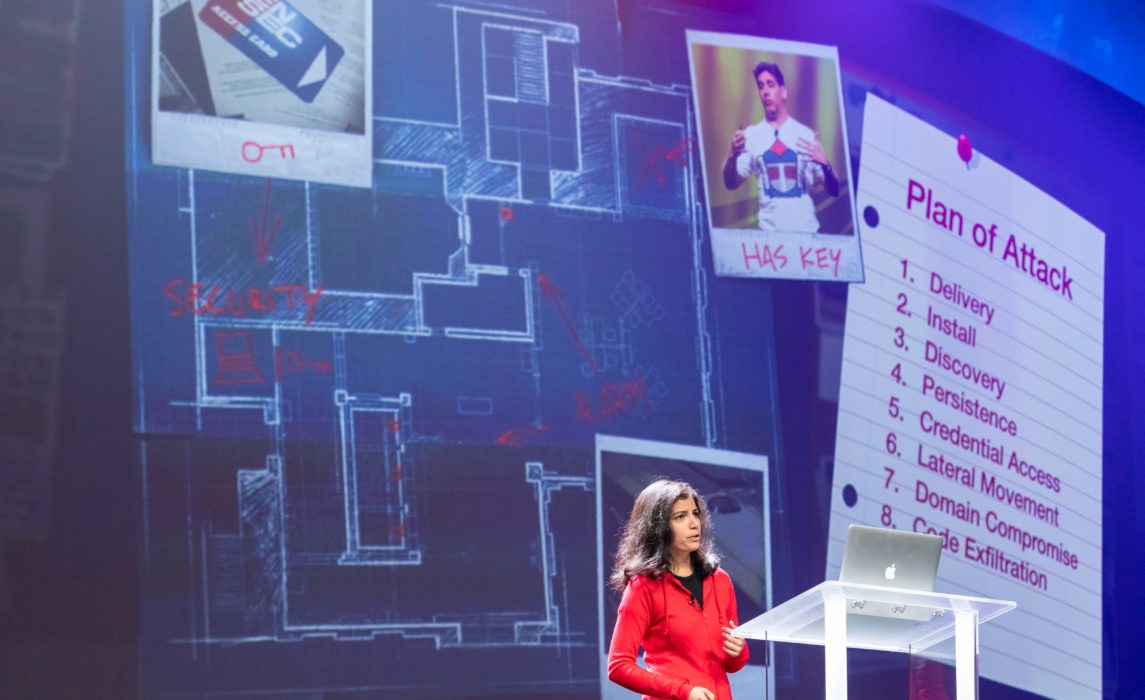

Carreiras e Educação

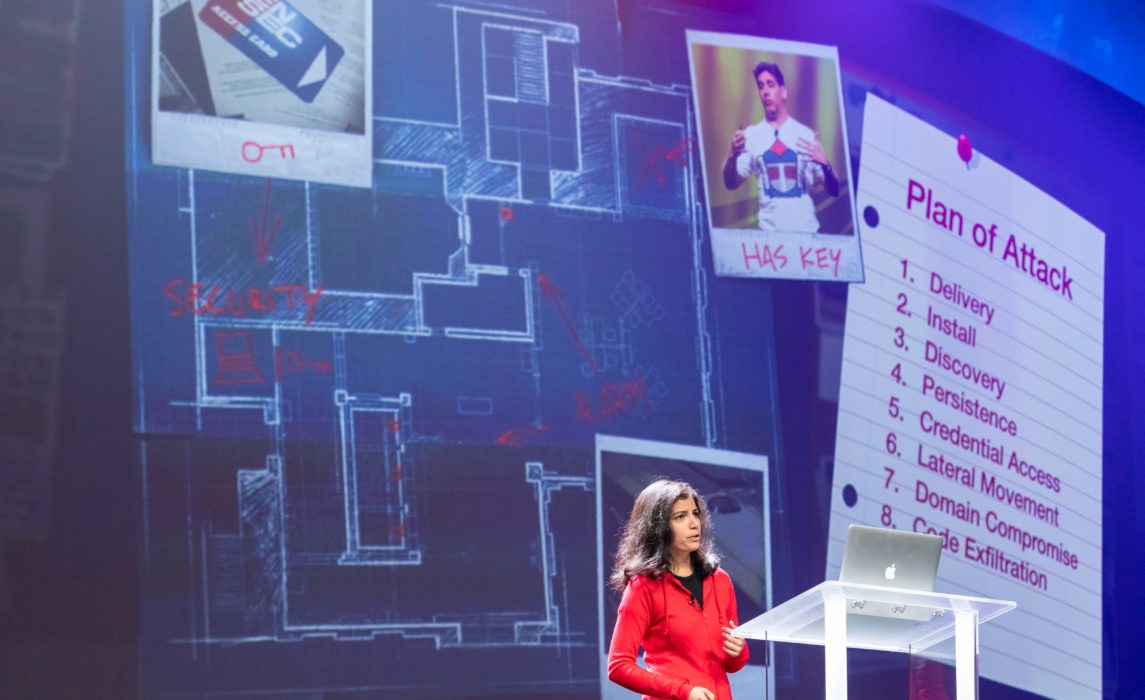

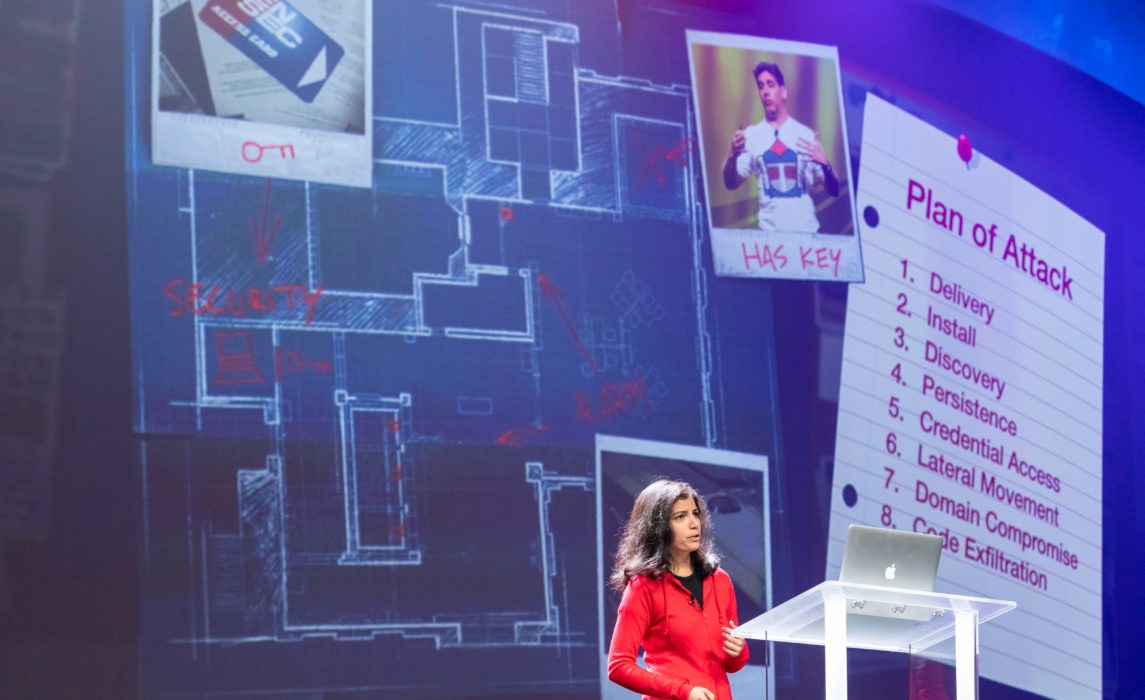

A Evolução do Hacking Ético: Da Curiosidade à Cibersegurança

O termo "ethical hacking" foi cunhado em 1995 pelo Vice-presidente da IBM, John Patrick, mas a própria prática tem raízes que se estendem muito mais para trás.

Segurança Online e Privacidade

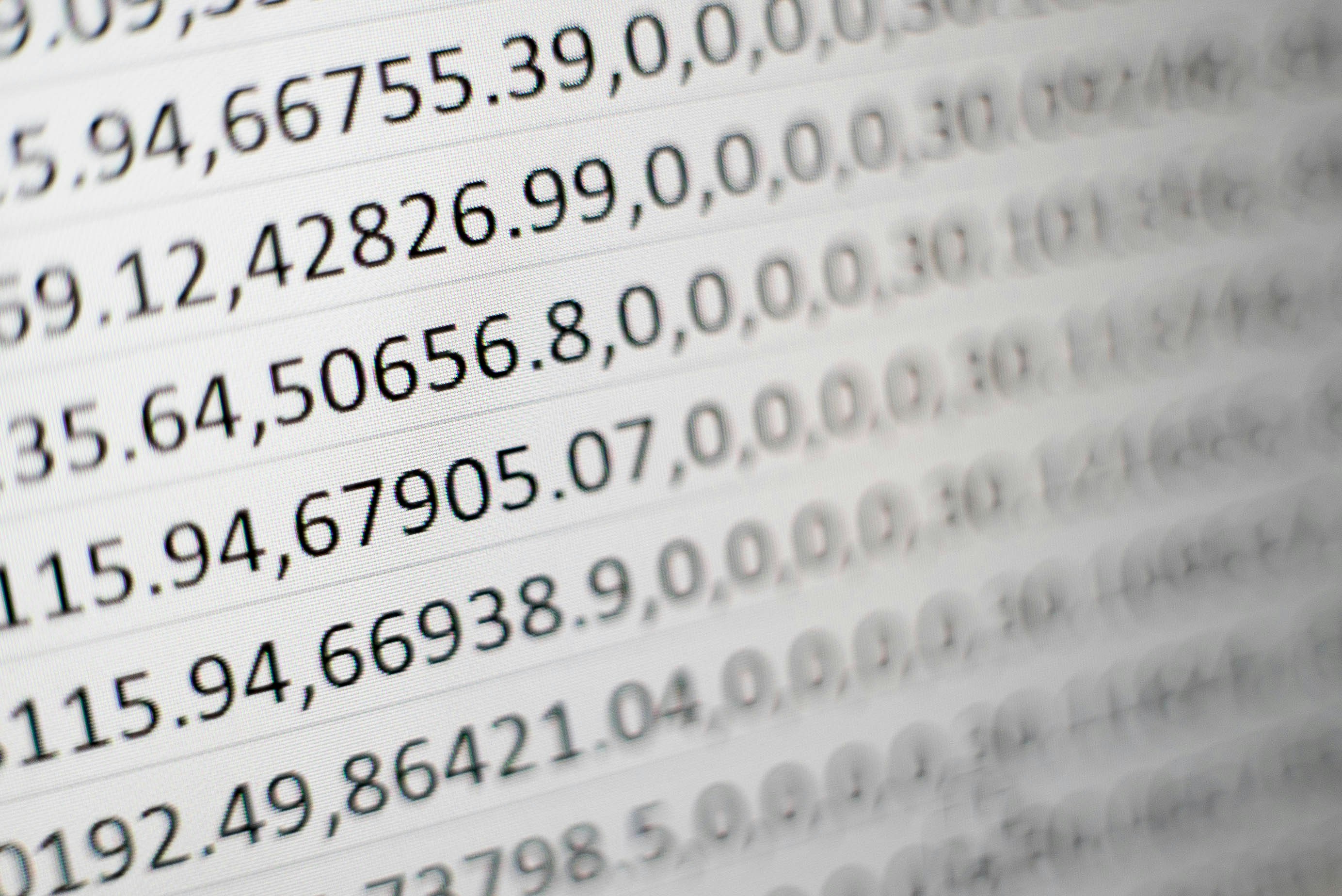

Violações de Dados Enxugam Seu Dinheiro

As violações de dados estão se tornando um problema caro para todos nós, mesmo que seus dados não sejam diretamente roubados em uma violação.

Segurança Online e Privacidade

Quando os Sites Tornam Difícil Cancelar...

Alguns sites e aplicativos são projetados para serem manipuladores – eles dificultam o cancelamento de uma assinatura recorrente, obscurecem o fato de que você será cobrado ou escondem o botão de cancelamento de inscrição.

Segurança Online e Privacidade

Cuidado com Golpes de EBT

Golpistas miram alguns dos mais vulneráveis.

Segurança Online e Privacidade

Proteja seus cartões de crédito contra Skimmers e Shimmers

Você pode ser alvo de clonagem de cartão de crédito quando menos espera.

Carreiras e Educação

Como Ser um Mentor de Cibersegurança Incrível

Ajude a fechar a lacuna de força de trabalho em cibersegurança orientando a próxima geração.

Carreiras e Educação

Como Encontrar um Mentor

Comece sua carreira em cibernética com a ajuda de um mentor.

Segurança Online e Privacidade

Backups

Nossos dispositivos digitais contêm vastos tesouros de dados, desde fotos de família e coleções de música até dados financeiros, registros de saúde e contatos pessoais.

Segurança Online e Privacidade

Quando os golpistas ligam para a vovó

"Seu neto foi preso e precisa de dinheiro para fiança." "Sua neta foi responsável por um acidente de carro, e você precisa pagar as contas médicas do outro motorista." O que você faz se receber essas ligações?

Segurança Online e Privacidade

Não Me Engane Agora, Estou Tentando Comprar uma Casa

Como os golpistas tentam enganar compradores e vendedores de imóveis.

Segurança Online e Privacidade

O que fazer se sua identidade for roubada

Com as violações de dados aparentemente ocorrendo todas as semanas, mais e mais pessoas são vítimas de roubo de identidade.

Segurança Online e Privacidade

5 golpes comuns no mercado imobiliário que você precisa conhecer

Como toda transação imobiliária envolve uma quantia significativa de dinheiro, qualquer pessoa no mercado de imóveis hoje em dia provavelmente encontrará golpistas à espreita.

Segurança Online e Privacidade

Noções Básicas de Segurança Online

Com um pouco de preparação, você pode proteger suas informações online e garantir a segurança dos seus sistemas e dispositivos digitais.

Segurança Online e Privacidade

Protegendo Alto-falantes Inteligentes e Assistentes Digitais

Alto-falantes inteligentes e assistentes digitais como Amazon Echo, Google Nest, Apple HomePod e Sonos Era são parte integrante de muitas residências modernas.

Segurança Online e Privacidade

Como a Fadiga de Vazamento de Dados Pode Impactar Sua Saúde Digital

Quando você ouve que seus dados sensíveis foram perdidos em mais uma violação de dados, a exaustão é a sua primeira reação?

Recursos Externos

Fique Seguro Online — Links Relacionados

Aqui estão links úteis dos patrocinadores, parceiros e amigos da National Cybersecurity Alliance para ajudar você, seus amigos e sua família a estarem mais seguros e protegidos online.

Segurança Online e Privacidade

Denúncia de crimes cibernéticos

O primeiro passo para levar os cibercriminosos à justiça é relatar o cibercrime quando ele acontece.

Cibersegurança para Negócios

O que Fazer se o Facebook da Sua Empresa for Hackeado

Tem havido um aumento de cibercriminosos tentando atacar os perfis do Facebook e as contas de anúncios de pequenas empresas.

Segurança Online e Privacidade

Gerencie suas configurações de privacidade

Links diretos para gerenciar suas configurações de privacidade em plataformas e aplicativos populares.

Segurança Online e Privacidade

Como Restaurar um Aplicativo Autenticador de MFA

Os aplicativos autenticadores para autenticação de múltiplos fatores (MFA) aumentam significativamente a segurança, mas os usuários devem se preparar para a perda potencial de acesso devido a mudanças ou perda do dispositivo, estabelecendo opções de recuperação e backups.

Segurança Online e Privacidade

Fazendo Crianças e Adolescentes se Importarem com Cibersegurança

Todos sabemos que crianças e adolescentes hoje passam muito tempo online, mas isso não significa necessariamente que saibam como se manter seguros.

Segurança Online e Privacidade

Conscientizando Crianças e Adolescentes sobre Cibersegurança

Todos sabemos que crianças e adolescentes hoje em dia passam muito tempo online, mas isso não significa necessariamente que saibam como se manter seguros.

Segurança Online e Privacidade

Proteja seu Portal: Dicas para Roteadores de Internet

Embora os roteadores de internet não sejam tão chamativos quanto o mais recente fone de ouvido VR ou caminhão elétrico, eles possibilitam o acesso à internet em nossas casas e empresas.

Cibersegurança para Negócios

Como Melhorar a Sua Resiliência Cibernética

Frequentemente pensamos em cibersegurança em termos de nossa saúde física—falamos sobre vírus de computador e higiene cibernética. Resiliência cibernética é outra maneira de pensar sobre sua aptidão online.

Segurança Online e Privacidade

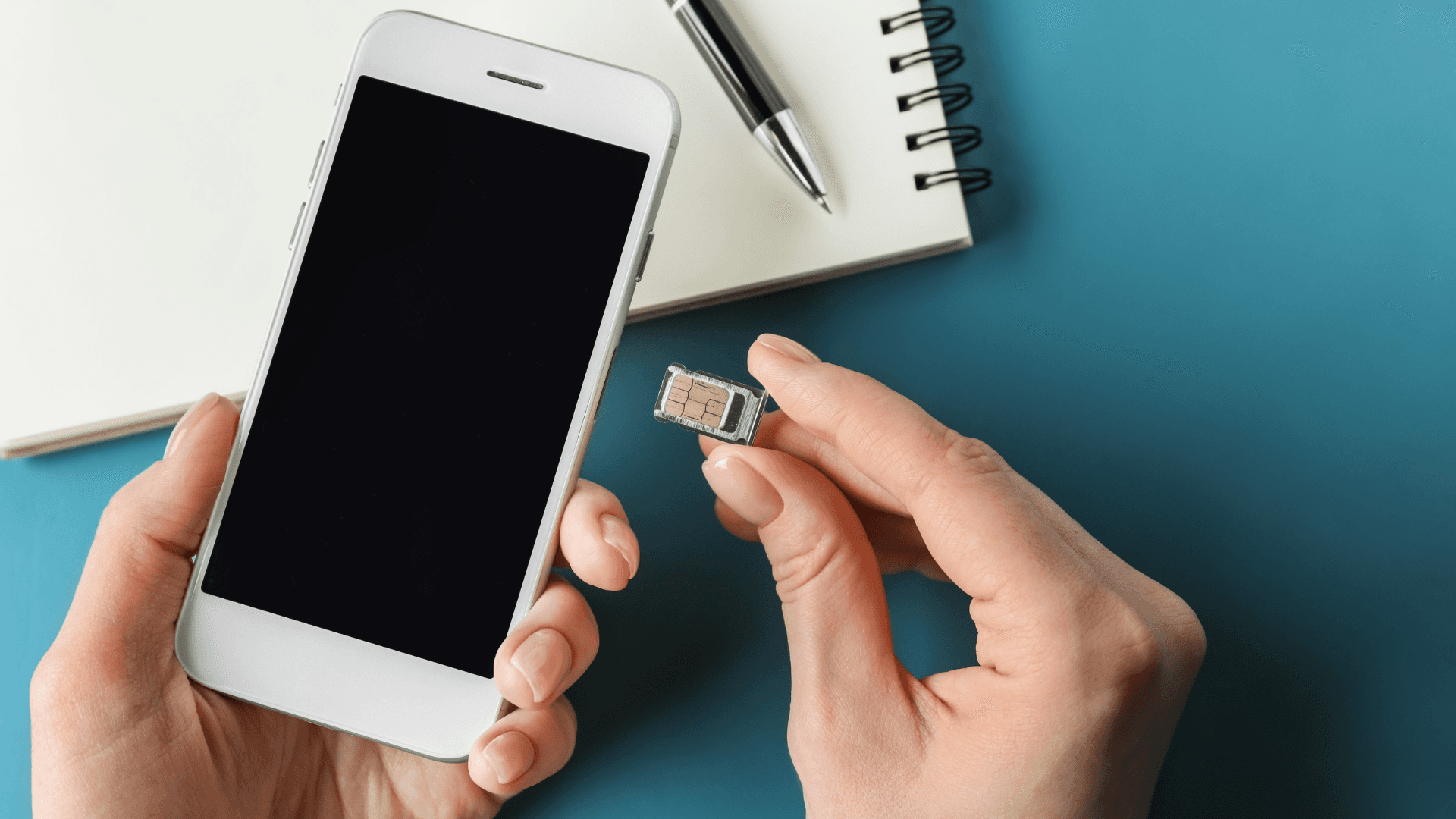

Golpes de Troca de Cartão SIM

Proteja seu telefone contra esse golpe cada vez mais comum.

Carreiras e Educação

8 Incríveis Carreiras em Cibersegurança

Explore a diversidade de carreiras na cibersegurança!

Kits de Ferramentas

Guia de Sobrevivência Cibernética

O espírito de aventura chama você online!

Recursos Externos

Ferramenta de Caminhos de Carreira em Cibersegurança - NICCS

NICCS é o principal recurso online para treinamento, educação e informações sobre carreiras em cibersegurança.

Segurança Online e Privacidade

Limpe Sua Vida Online na Primavera

Uma vida digital desorganizada pode tornar seus dados mais difíceis de encontrar e deixar suas informações pessoais vulneráveis a atores mal-intencionados. Com algumas etapas, você pode manter a si e a sua família seguros online com uma vida digital impecavelmente limpa.

Cibersegurança para Negócios

Gestão de Identidade? Zero Trust? PIM? Tenha sucesso acertando no básico.

No cenário online em rápida evolução de hoje, termos como confiança zero, PIM (ou Gerenciamento de Identidade Privilegiada), e uma série de outras siglas podem deixar a pessoa média coçando a cabeça.

Segurança Online e Privacidade

Proteja Sua Carteira contra Golpes de Depósito Acidental

"Cometi um erro de digitação e acidentalmente enviei $3,000 para você! Pode devolvê-lo, por favor?"

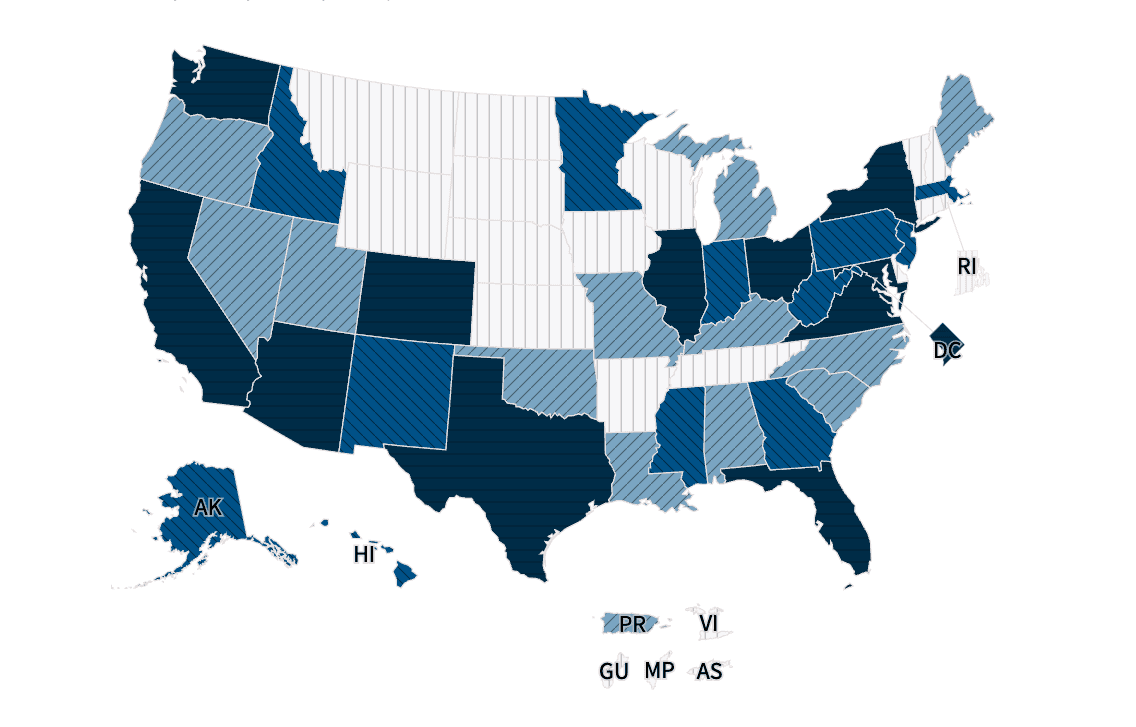

Recursos Externos

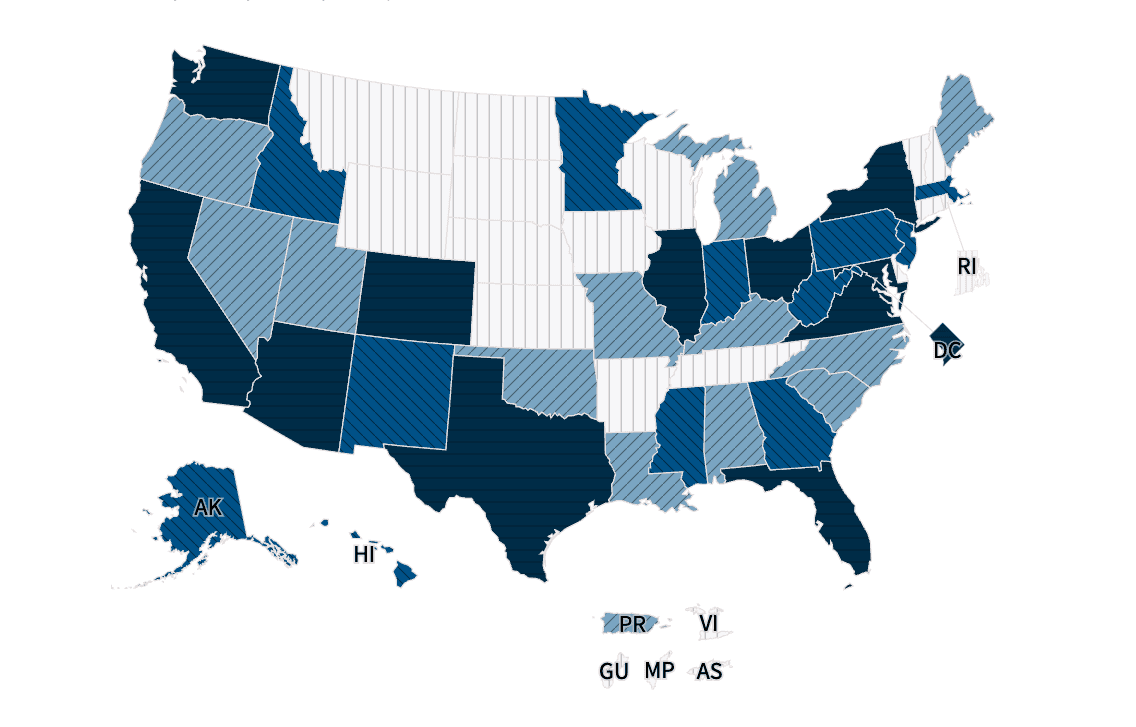

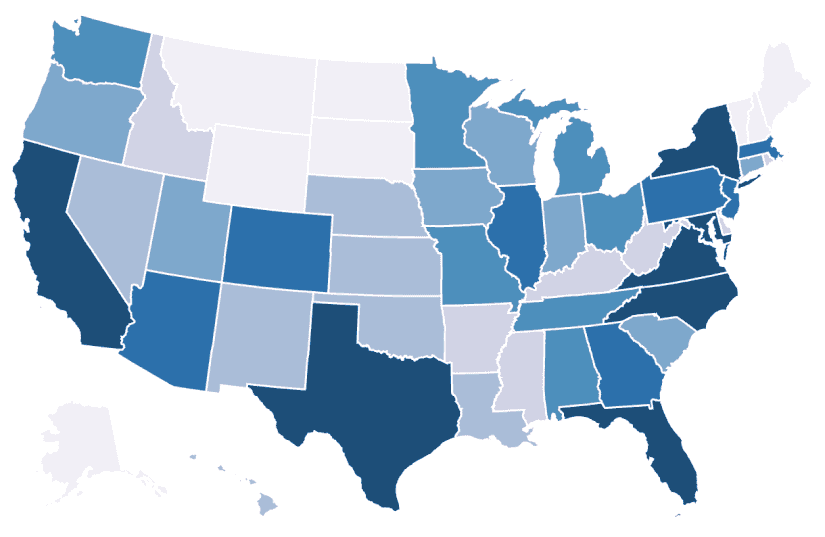

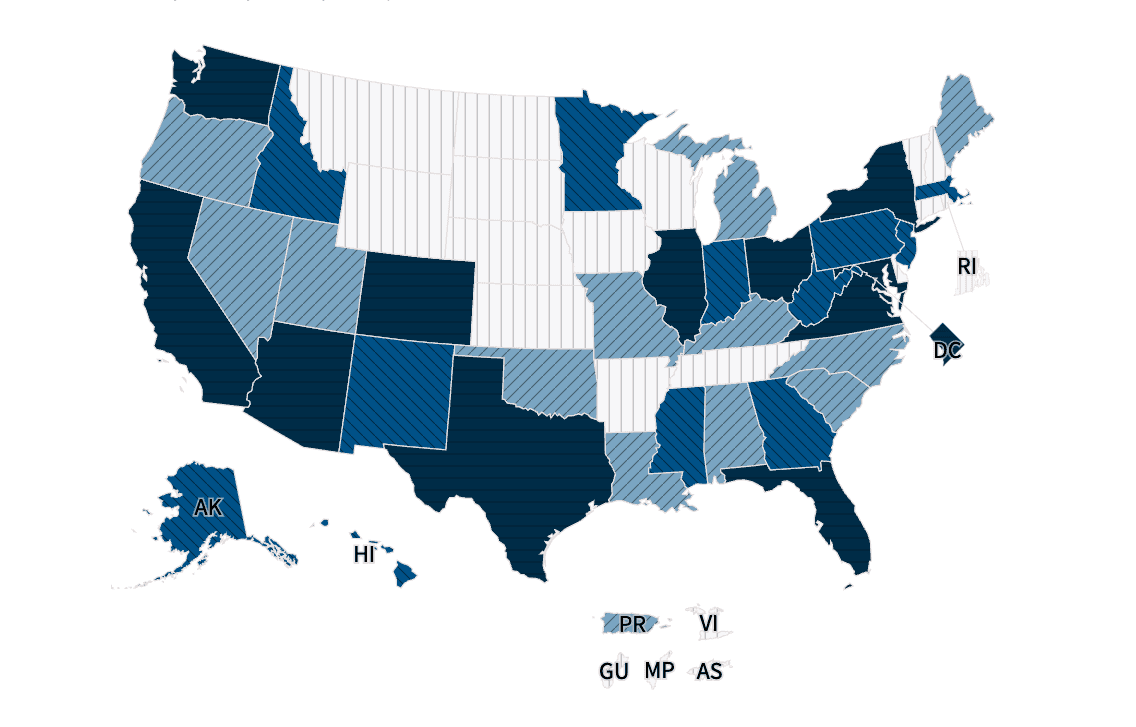

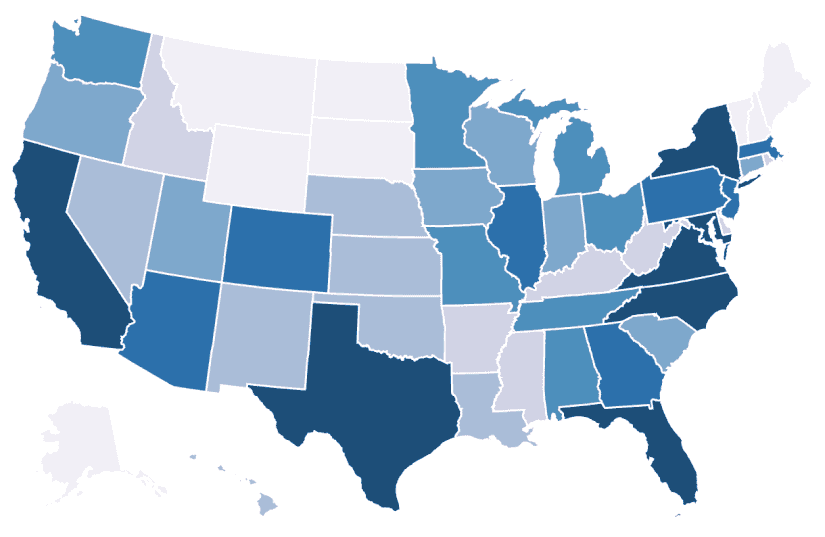

Mapa Interativo de Carreiras em Cibersegurança - NICCS

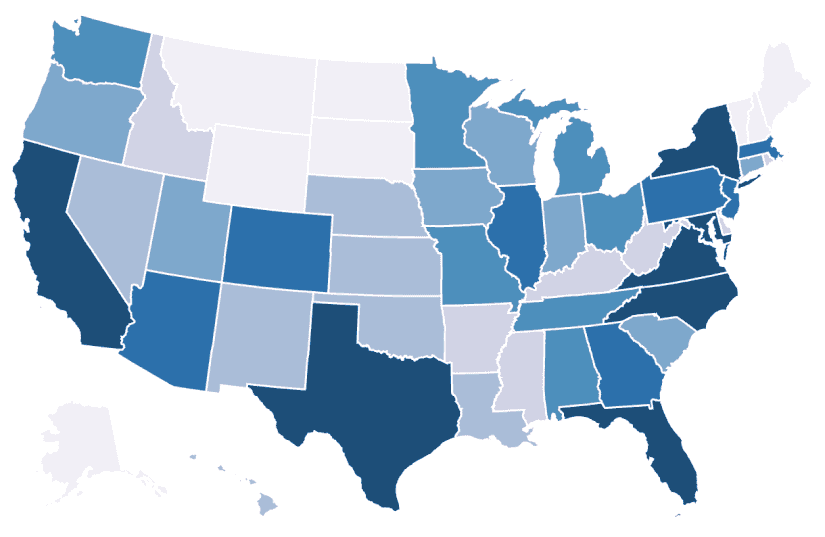

Está interessado em entrar na força de trabalho de cibersegurança ou avançar em sua carreira? Explore milhares de vagas federais em cibersegurança em todo o país e fora dos Estados Unidos clicando no mapa abaixo ou usando o menu suspenso. Selecione uma área para encontrar vagas abertas em cibersegurança na sua cidade, estado, país e faixa salarial preferidos.

Cibersegurança para Negócios

Explorando as Águas Digitais: Percepções do Torneio Gone Phishing de 2023

Mesmo à medida que nossos mundos online se tornam mais complexos, os esquemas de phishing permanecem o tipo mais comum de crime cibernético, de acordo com o FBI

Cibersegurança para Negócios

Implemente MFA: Dê um Passo Corajoso Rumo a um Futuro Seguro

Tornar plataformas, serviços e dispositivos online mais seguros por padrão é uma boa ideia. Mas é fácil? É popular?

Segurança Online e Privacidade

Lições da Semana da Privacidade de Dados 2024

Os dados são agora uma mercadoria valiosa.

Segurança Online e Privacidade

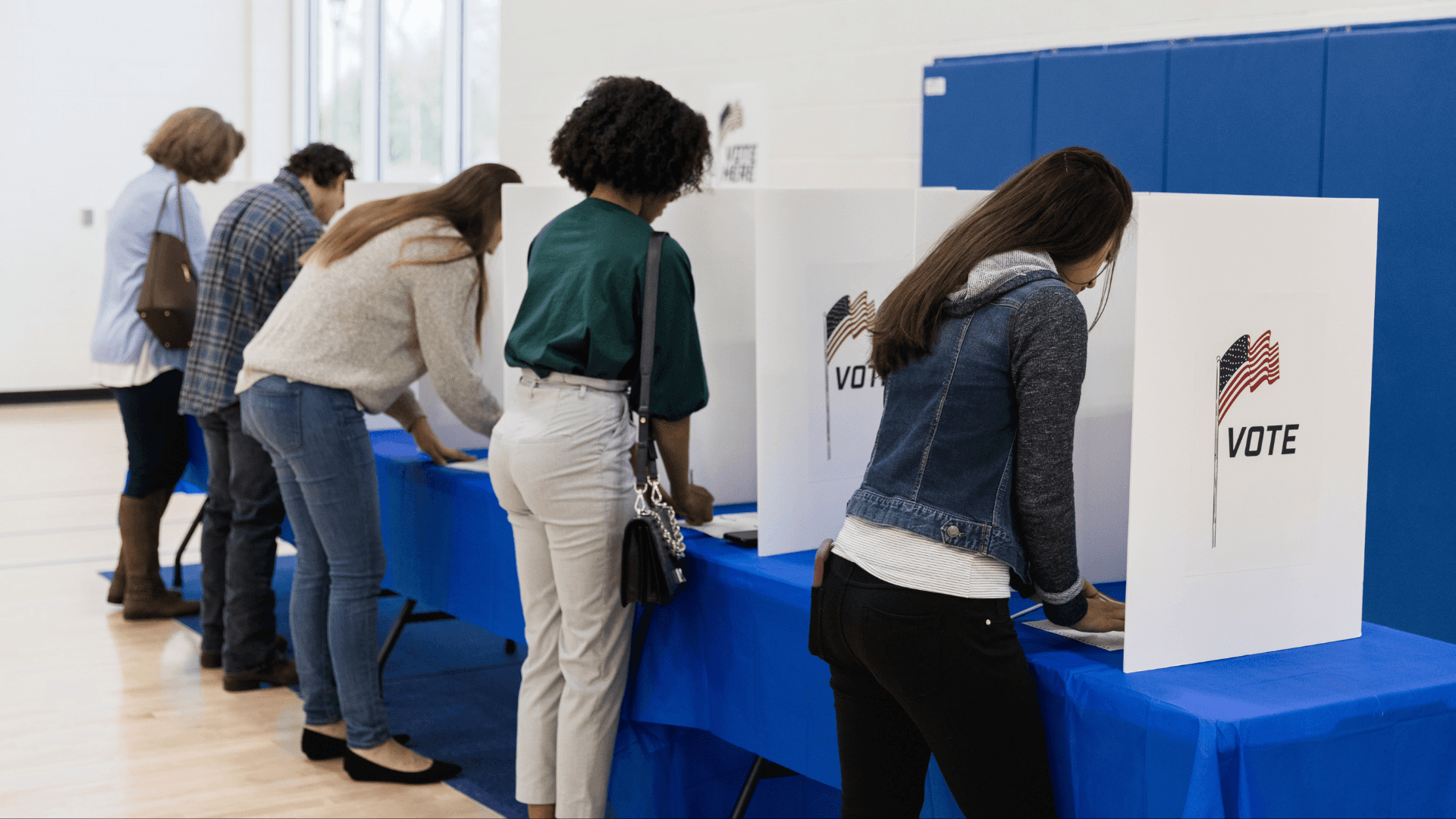

Evitando Fraudes Eleitorais e Protegendo as Eleições

As eleições são uma pedra angular da sociedade americana. No entanto, existem maus atores que não respeitam a santidade do nosso processo de votação.

Segurança Online e Privacidade

Proteger a Privacidade dos Dados das Nossas Crianças é Fundamental

Proteger os dados online dos nossos filhos é de suma importância.

Kits de Ferramentas

Golpes de Namoro e Romance Online

O amor está no ar e online, mas os cibercriminosos também.

Segurança Online e Privacidade

Cibersegurança em Carros Conectados: Dirija com Segurança Online

Os carros se juntaram à Internet das Coisas e, com qualquer dispositivo conectado, você deve seguir algumas práticas recomendadas de segurança para manter o sistema do seu carro seguro.

Segurança Online e Privacidade

Protegendo Sua Atividade na Internet com o Modo Anônimo

Vamos explorar como o modo de navegação anônima funciona, como ele pode ajudar a proteger seus dados de navegação e, principalmente, as maneiras como ele não é uma solução mágica para todas as suas preocupações com privacidade.

Cibersegurança para Negócios

8 maiores equívocos sobre cibersegurança para pequenas empresas

Pequenas empresas são cruciais para a economia americana, empregando quase metade da força de trabalho, mas continuam sendo alvos principais de ataques cibernéticos.

Segurança Online e Privacidade

Como se Proteger Contra Deepfakes

As tecnologias de deepfake podem ser usadas para roubar sua identidade, mesmo que você não use plataformas de IA generativa.

Cibersegurança para Negócios

Sem Elos Fracos: Pense no Seu Firewall Humano

Quando se trata de fomentar uma cultura de cibersegurança em sua organização, às vezes é melhor começar criando conscientização sobre algumas mudanças básicas de comportamento.

Segurança Online e Privacidade

O que saber sobre stalkerware

Mesmo que o uso de stalkerware para espionar adultos seja contra a lei, essas partes duvidosas de código ainda aparecem em lojas de aplicativos.

Cibersegurança para Negócios

Comprometimento de Email Empresarial: O Que É e Como Preveni-lo

Embora tenha um nome sem graça, Business Email Compromise (BEC) refere-se a um tipo específico e desagradável de ciberataque que atinge empresas de todos os tamanhos.

Cibersegurança para Negócios

Considere a Cibersegurança nas Suas Decisões de Investimento

À medida que os ciberataques se tornam cada vez mais frequentes e sofisticados, os investidores têm um papel crucial em instar as empresas a priorizar a cibersegurança juntamente com outros fatores de risco.

Segurança Online e Privacidade

Como Recuperar o Controle de uma Conta de Mídia Social

Respondendo à invasão de conta em redes sociais.

Cibersegurança para Negócios

Garantindo o Sucesso: Falando com o Conselho sobre Risco Cibernético

O risco cibernético em todos os níveis empresariais influencia operações, reputação e conformidade.

Segurança Online e Privacidade

Viajando com Segurança: Um Guia Completo para Proteger Seu Rastro Digital Durante a Viagem

A tecnologia nos acompanha em todos os lugares hoje em dia, e isso inclui viajar a trabalho. A cibersegurança continua sendo primordial, mesmo quando você está a milhares de quilômetros do escritório.

Segurança Online e Privacidade

Os Benefícios de Usar um Gerador de Senhas Aleatório para um Acesso Online Mais Seguro

Uma maneira de garantir que suas senhas sejam incríveis é usar geradores de senhas aleatórias, muitas vezes incluídos com gerenciadores de senhas.

Cibersegurança para Negócios

Como a Educação em Cibersegurança para Funcionários Protege seu Negócio

Treinar os funcionários é a maneira mais barata e fácil de aumentar sua cibersegurança. Seus funcionários são sua primeira linha de defesa contra ameaças e também seu maior ativo.

Cibersegurança para Negócios

A Cidade Segura: Dicas Cibernéticas para Governos Locais

Os governos municipais operam em um mundo cada vez mais conectado, onde os serviços municipais, os serviços aos constituintes e o compartilhamento de informações são online, digitais e compartilhados em muitas plataformas.

Kits de Ferramentas

Compras Seguras Online de Férias

Cuidado com os golpes de compras online durante a temporada de férias!

Segurança Online e Privacidade

Extra! Extra! Evite Fake News!

O que é Misinformation, Disinformation e Malinformation?

Cibersegurança para Negócios

Mantenha Seu Negócio Seguro e Conectado com IoT

Estamos vivendo em uma era em que tudo se conecta à internet, desde a sua geladeira até o seu carro.

Segurança Online e Privacidade

Protegendo o Ensino Superior: 5 Dicas para Aprender com Segurança Online

A tecnologia e a academia agora estão perfeitamente entrelaçadas. Embora a tecnologia possa ampliar as oportunidades educacionais para os estudantes, ela também traz riscos, à medida que a torre de marfim mergulha no Velho Oeste da internet.

Segurança Online e Privacidade

Oh Comporte-se! O Relatório Anual de Atitudes e Comportamentos em Cibersegurança 2023

ESTUDO: 37% Intimidados, 39% Frustrados com a Segurança Online Destacando a Ansiedade Digital

Segurança Online e Privacidade

Não Culpe a Vítima: 'Vergonha de Fraude' e Cibersegurança

Muitas vezes há uma cultura de culpabilizar as vítimas de fraude pela sua situação, em vez de se concentrar no criminoso e no crime.

Cibersegurança para Negócios

Como Prevenir e Recuperar de Ransomware

Ransomware é um ataque com dentes, um ataque destinado a causar uma dor financeira extrema às suas vítimas.

Segurança Online e Privacidade

Como Seu Número de Telefone é Exposto: Vazamentos de Números de Telefone

Seu número de telefone conta como dado pessoal, e você não quer que qualquer pessoa na internet tenha acesso a ele.

Segurança Online e Privacidade

Cibersegurança K-12: Mantenha as Crianças Seguras do Jardim de Infância até a Graduação

Hoje em dia, as crianças não estão apenas lustrando maçãs e enchendo suas mochilas antes de irem para a escola, elas estão ligando laptops e utilizando chat de vídeo com seus professores.

Segurança Online e Privacidade

Compartilhe com Cuidado: Mantenha-se Seguro nas Redes Sociais

Ei, amigos, seguidores, observadores e postadores: você não precisa compartilhar demais!

Segurança Online e Privacidade

Baixe as Cortinas no Seu Navegador Com um VPN

Você sabia que o seu passeio pela internet todos os dias pode não ser totalmente privado?

Cibersegurança para Negócios

Venda com Segurança Online: Conselhos para Varejistas Online

Esteja aberto para negócios e fechado para cibercriminosos.

Segurança Online e Privacidade

O que fazer quando seus dados são violados

Oh não! Você foi notificado de que suas informações sensíveis foram roubadas em uma violação de dados.

Kits de Ferramentas

Dicas de Segurança para Férias e Viagens

Mesmo que você deixe seu computador de mesa em casa, provavelmente permanecerá conectado durante as férias – você pode verificar seu telefone na praia ou no topo de uma montanha.

Recursos Externos

KC7 Cyber: Treinamento em Cibersegurança

Ao participar de dezenas de intrusões cibernéticas realistas, você aprenderá progressivamente a identificar vestígios de atividade maliciosa.

Cibersegurança para Negócios

Concepções Errôneas Comuns sobre Cibersegurança Mantidas por Organizações de Pequeno e Médio Porte

Funcionários capacitados com os recursos e conhecimentos para proteger sua organização contra ameaças cibernéticas são uma das melhores linhas de defesa que você pode ter.

Cibersegurança para Negócios

Detectar Incidentes

Como detectar um incidente cibernético em seu negócio.

Recursos Externos

Recursos Úteis para PMEs

Aqui estão links úteis dos nossos patrocinadores, parceiros e amigos para ajudá-lo a manter seu negócio seguro.

Segurança Online e Privacidade

O que as Comunidades LGBTQ+ Devem Saber Sobre Segurança Online

A internet é agora crucial para conectar pessoas e comunidades LGBTQ+ em todo o mundo, mas como você pode aprimorar sua cibersegurança e proteger sua privacidade?

Segurança Online e Privacidade

Usuários do Google: Ativem as Chaves de Acesso do Google

Em maio de 2023, o Google anunciou que estava lançando um novo sistema de login chamado "chaves de acesso."

Segurança Online e Privacidade

As senhas se tornarão uma coisa do passado?

O que saber sobre autenticação sem senha e chaves de acesso.

Segurança Online e Privacidade

Criando Filhos na Era Digital: 7 Regras de Namoro Online para Seus Adolescentes

Criar filhos em nosso mundo sempre conectado traz novos desafios, novas curvas de aprendizado e novos momentos embaraçosos.

Segurança Online e Privacidade

Pense Inteligente Sobre a Inteligência Artificial

A inteligência artificial, incluindo os chamados “grandes modelos de linguagem” como o ChatGPT, rapidamente se tornou um ponto de discussão importante na imprensa, entre governos e talvez até mesmo no seu escritório!

Segurança Online e Privacidade

Contas Hackeadas: O Que Fazer Agora

Se uma conta online foi hackeada, é importante agir rapidamente.

Carreiras e Educação

Minha Jornada Cibernética – Jennifer Mahoney

Conheça Jennifer Mahoney, Consultora Sênior II, Governança de Dados, Privacidade e Proteção na Optiv.

Segurança Online e Privacidade

Planejamento de Casamento na Cibersegurança: Diga "Sim!" à Felicidade Digital

Parabéns pelo seu casamento! Temos algumas dicas para manter o seu Grande Dia seguro.

Recursos Externos

Centro Nacional de Cibersegurança: Iniciativa Cyber Force (Colorado)

O objetivo da Iniciativa Cyber Force é ajudar rapidamente os alunos a transitar para uma carreira em cibersegurança. Assim que a aplicação do programa for concluída, os alunos terão acesso a todos os cursos oferecidos no NCC: Fundamentos de TI, Segurança Pro, Rede Pro e Defesa Cibernética Pro.

Carreiras e Educação

Minha Jornada Cibernética – Tonya Drummonds

Conheça Tonya Drummonds, Diretora de Segurança e Resiliência na Dell Technologies

Segurança Online e Privacidade

Por que a Gestão de Identidade é Importante para Você

Você se preocupa com a segurança dos seus dados pessoais na nossa era digital?

Segurança Online e Privacidade

Mantenha-se Seguro Enquanto Trabalha de Casa

O trabalho remoto parece que veio para ficar para muitos de nós, mesmo com a pandemia de COVID-19 se afastando em nosso retrovisor coletivo.

Carreiras e Educação

Estágios e Vagas de Entrada em Cibersegurança

Encontre um estágio em cibersegurança ou emprego de nível inicial com nossos parceiros!

Segurança Online e Privacidade

O que estamos aprendendo sobre privacidade de dados em 2023

Estamos vivendo em um momento incrível na história – um momento em que os avanços na tecnologia estão criando ferramentas que ajudarão a resolver os maiores desafios da sociedade e impulsionar a próxima onda de inovação.

Segurança Online e Privacidade

Como Saber Se o Seu Computador Está com um Vírus e o Que Fazer Sobre Isso

Os vírus de computador deixam seus dispositivos doentes, mas você geralmente pode ajudá-los a se recuperar se agir rapidamente.

Segurança Online e Privacidade

Evite Malware em Anúncios de Motores de Busca!

É um novo ano e já existe um tipo de golpe que está se tornando extremamente popular entre os hackers.

Recursos Externos

Abrindo Espaço: Fazendo [a Mudança]: Recursos para Iniciar Sua Carreira em Cibersegurança

Entrar em um novo campo pode ser avassalador. Com vários papéis e caminhos de carreira em cibersegurança, você precisará de ferramentas e um plano de ataque. Para começar, você deve identificar um caminho de carreira e localizar oportunidades para ajudar a crescer uma rede profissional.

Recursos Externos

CybersecurityDegrees.org: Localizador de Cursos de Cibersegurança

Para ajudá-lo a encontrar o emprego dos seus sonhos, temos recursos sobre escolas que oferecem cursos de cibersegurança, além de informações sobre caminhos de carreira, certificados profissionais, cursos online gratuitos em tópicos de segurança, e mais.

Segurança Online e Privacidade

Golpes de Romance e Namoro Online

O amor está no ar e online, mas também estão os cibercriminosos

Segurança Online e Privacidade

Computadores Públicos e Wi-Fi

Navegue com segurança ao usar computadores e redes públicas.

Segurança Online e Privacidade

O que Fazer se Seu Gerenciador de Senhas for Comprometido

O que você deve fazer se o seu gerenciador de senhas for comprometido?

Carreiras e Educação

Minha Jornada Cibernética – Shawnte Arrington, Suporte, Gerente de Conta Técnica, Tanium

Conheça Shawnte Arrington, Suporte, Gerente de Conta Técnica na Tanium

Segurança Online e Privacidade

O que é Privacidade de Dados?

Quando você pensa em privacidade, o que vem à mente? Fechar as cortinas das suas janelas? Manter a tela do seu telefone bloqueada? Fechar a porta quando você tem uma conversa sensível?

Segurança Online e Privacidade

10 Dicas de Segurança Online para Jogos

Jogue com segurança enquanto joga.

Segurança Online e Privacidade

Dongles, Sticks, Drives e Keys: O que saber sobre mídias removíveis

Se você encontrar um pen drive ou outro tipo de mídia removível ao acaso, NÃO o conecte ao seu computador! Vamos analisar o porquê.

Segurança Online e Privacidade

Como Ser um Presunçoso de Privacidade Online

Assuma o controle dos dados que você compartilha sendo seletivo.

Segurança Online e Privacidade

Protegendo Sua Rede Doméstica

Uma rede doméstica protegida impede a entrada de cibercriminosos, permitindo que sua família use a internet de forma mais segura.

Cibersegurança para Negócios

Pequenas Empresas: Sucessos Rápidos

Siga estas "vitórias rápidas" para proteger todos os aspectos do seu pequeno negócio.

Segurança Online e Privacidade

Compras Online

Fazer compras online pode ser conveniente, mas pode apresentar muitas oportunidades para golpistas e cibercriminosos.

Recursos Externos

Best-Trade-Schools.net: Guia de Escolas Técnicas

À medida que a tecnologia avança rapidamente, tornar-se um Especialista em Segurança Cibernética é uma escolha de carreira inteligente e oportuna. Este campo em expansão está projetado para valer mais de 10,5 trilhões de dólares até 2023, desempenhando um papel crucial na proteção da segurança nacional.

Segurança Online e Privacidade

Assuma o Controle dos Seus Dados

Todas as suas atividades online geram um rastro de dados.

Cibersegurança para Negócios

4 Passos Simples para Melhor Proteger Sua Empresa contra Ciberataques

Ciberataques podem acontecer a empresas de todos os tamanhos.

Cibersegurança para Negócios

Avançando os Esforços Coletivos de Gestão de Risco no Setor Financeiro

A proteção de nossos clientes e consumidores contra ameaças cibernéticas é uma parte fundamental do nosso negócio.

Cibersegurança para Negócios

A Conexão da Cultura de Segurança

Você notou a frase "cultura de segurança" sendo usada com frequência recentemente? Tornou-se um pouco uma frase de segurança do dia. Isso é tanto uma coisa boa quanto ruim.

Segurança Online e Privacidade

Apenas metade dos adolescentes concorda que "se sentem apoiados online" pelos pais

Não existem crianças e adolescentes suficientes que confiam nos seus pais para apoiá-los online, e não existem pais suficientes que sabem exatamente como dar o apoio que seus filhos precisam.

Cibersegurança para Negócios

6 maneiras de ajudar os funcionários a estarem cientes sobre privacidade

Promova a conscientização sobre privacidade, proteja os dados e permita a confiança no ambiente de trabalho com estas dicas.

Cibersegurança para Negócios

A conscientização sobre cibersegurança começa com as pessoas: a Microsoft ajuda você e sua equipe a #SejaCiberEsperto

Vasu Jakkal, Vice-presidente Corporativo da Microsoft, enfatiza a importância da educação em cibersegurança para indivíduos e organizações.

Segurança Online e Privacidade

E quanto aos riscos dos gerenciadores de senhas?

No novo ebook Política de Senhas, O Que Sua Política de Senhas Deve Ser, a KnowBe4 recomenda que todos os usuários utilizem um gerenciador de senhas para criar e usar senhas perfeitamente aleatórias.

Cibersegurança para Negócios

Colaboração em cibersegurança como uma prioridade nacional

Bobbie Stempfley enfatiza a necessidade urgente de um ecossistema colaborativo de cibersegurança para combater eficazmente a crescente frequência e gravidade dos ciberataques

Cibersegurança para Negócios

Construindo uma Cultura de Segurança: A Base de uma Organização Segura

Criar defesas cibernéticas robustas para qualquer organização requer muitos elementos importantes. Todos sabem que um firewall forte é uma linha de defesa essencial.

Carreiras e Educação

Minha Jornada Cibernética – Jeremy Daniels, Analista de Cibersegurança na HPE

Conheça o analista cibernético e graduado de HBCU, Jeremy Daniels.

Segurança Online e Privacidade

‘É fácil se manter seguro online’ com estas 4 etapas (mais 1)

Quando se trata de cibersegurança, um bom comportamento pode ser recompensador.

Cibersegurança para Negócios

Tornando a Cibersegurança Relevante para Consumidores: O Caso para Agência Pessoal

À medida que o Mês de Conscientização sobre a Cibersegurança começa, uma das perguntas que frequentemente ouvimos é: “a educação do consumidor realmente faz diferença?”

Carreiras e Educação

Minha Jornada em Cibersegurança – Monique Head

Conheça Monique Head, Fundadora do CyberTorial.org e Parceira Sênior de Segurança da Informação, Comunicações, Conscientização e Educação na Netflix.

Segurança Online e Privacidade

Criando Cidadãos Digitais

Todos sabemos que a internet é um mundo fantástico de aprendizado e entretenimento para crianças, mas, assim como o mundo real, também pode haver perigos.

Carreiras e Educação

Reforçando a Cibersegurança: Comece com uma Força de Trabalho Diversificada

Procurando reforçar a estratégia de cibersegurança da sua empresa? Um bom ponto de partida é cultivar uma força de trabalho diversificada.

Segurança Online e Privacidade

Melhores Práticas para Configurações de Segurança e Privacidade

Quer adotar um estilo de vida Fique Seguro Online, mas não sabe por onde começar?

Kits de Ferramentas

Ensine Outros a Se Manterem Seguros Online: Kit de Ferramentas para Voluntários

Estamos convocando todos os profissionais de segurança para compartilharem sua experiência e se voluntariarem para ensinar sua comunidade sobre segurança online.

Recursos Externos

Coursera: Desenvolvendo um Programa para a Especialização em Empresas

Domine os fundamentos da cibersegurança. Aprenda a avaliar ameaças cibernéticas e a proteger ativos de informação empresarial.

Recursos Externos

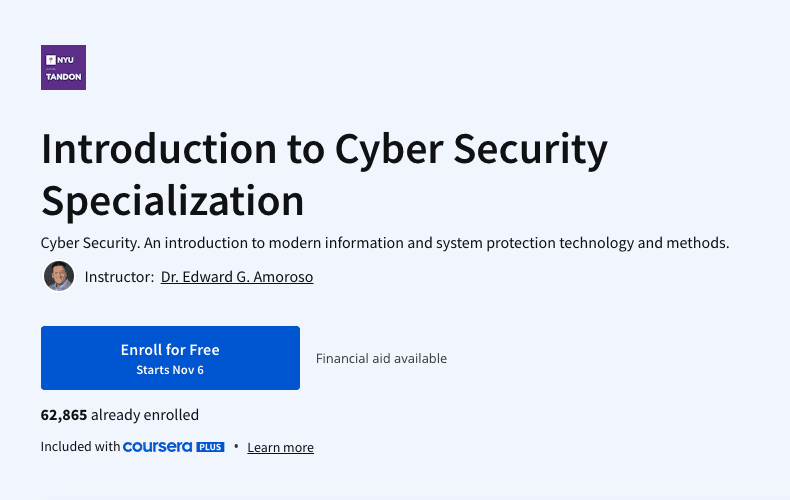

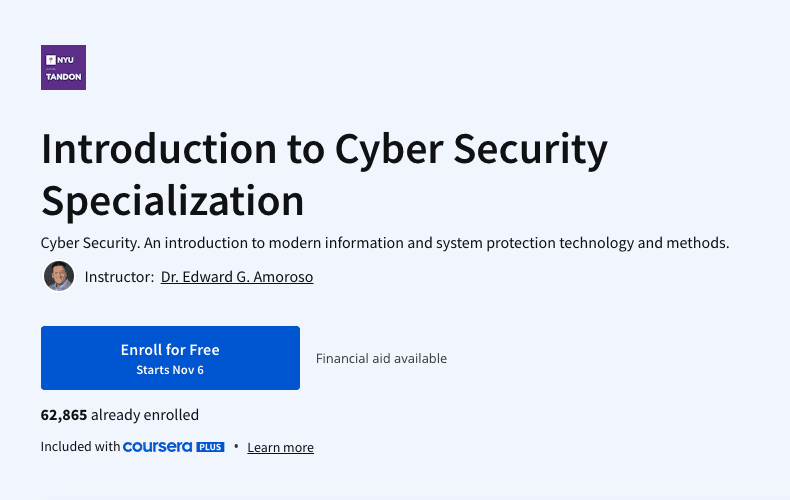

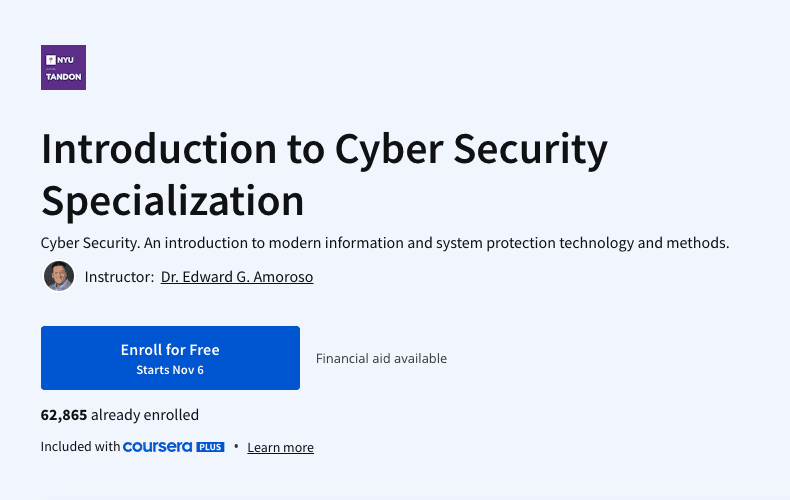

Coursera: Introdução à Especialização em Segurança Cibernética

Cibersegurança. Uma introdução à tecnologia e aos métodos modernos de proteção de informações e sistemas.

Recursos Externos

LinkedIn Learning: Fundamentos de Cibersegurança

Estabeleça uma base sólida para sua rede, usuários e dados aprendendo sobre o básico da cibersegurança.

Recursos Externos

Great Learning: Segurança Cibernética Avançada - Ameaças e Governança

Aprenda soluções para ciberataques com o curso gratuito de Ameaças Avançadas à Cibersegurança e Governança

Recursos Externos

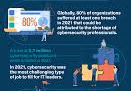

Compartilhamento de Habilidades: Do Zero ao Herói

O campo da tecnologia está crescendo exponencialmente, com o setor de TI se desenvolvendo a cada dia. Em meio a esse crescimento da indústria e ao aumento das preocupações com a privacidade, a demanda por segurança está aumentando. A cibersegurança tornou-se uma luta diária para muitas empresas. Tendências e estatísticas recentes revelam que há um grande aumento de dados hackeados e violados de fontes muito comuns nos locais de trabalho. Então, faça este curso para obter uma melhor compreensão da cibersegurança!

Segurança Online e Privacidade

Gerenciadores de Senhas

Não dispense os gerenciadores de senhas. Saiba mais sobre essas ferramentas úteis.

Carreiras e Educação

Como Pizza Grátis Levou a uma Carreira em Cibersegurança

Um bate-papo com Rinki Sethi da Bill.com

Segurança Online e Privacidade

Você Pode Parar o Cyberbullying Como Uma Criança!

Quando criança usando a internet, você provavelmente já ouviu falar de cyberbullying. Talvez você ou um amigo já tenha passado por isso.

Segurança Online e Privacidade

O Guia do Adolescente Moderno para Derrotar Cyberbullies

O cyberbullying pode fazer você se sentir como se não pudesse realmente ser "você" online. Veja o que fazer.

Segurança Online e Privacidade

Pais e Educadores: O que Fazer Sobre Cyberbullying

Você já enviou uma mensagem de texto ou postou algo online que nunca diria a alguém pessoalmente? Você provavelmente já experimentou como a natureza anônima da internet pode, às vezes, trazer à tona o pior nas pessoas.

Segurança Online e Privacidade

10 Dicas Essenciais Para Manter Seus Dados Pessoais Seguros

A internet se tornou um aspecto vital de nossas vidas.

Cibersegurança para Negócios

Gestão de Identidade e a Segunda Metade do Tabuleiro de Xadrez

O conceito de Ray Kurzweil da "segunda metade do tabuleiro de xadrez" ilustra como o crescimento exponencial na tecnologia e na gestão de dados pode levar a impactos econômicos significativos e ineficiências se não for gerido de forma eficaz.

Segurança Online e Privacidade

Proteja Sua Casa

Dispositivos conectados à Internet estão ajudando os proprietários a aumentar a eficiência, reduzir custos, conservar energia e uma série de outros benefícios.

Cibersegurança para Negócios

9 Perguntas de Segurança que os Proprietários de Negócios Devem Fazer aos Fornecedores

Independentemente da natureza ou tamanho da sua empresa, você precisa pensar em cibersegurança no nosso presente conectado. Isso não significa apenas a cibersegurança da sua própria operação, mas também a segurança de cada fornecedor com quem você faz negócios.

Carreiras e Educação

De Bibliotecário a Cyber Pro

Um bate-papo com a @InfoSecSherpa Tracy Z. Maleeff

Cibersegurança para Negócios

Cibersegurança: 3 Coisas Que Todo Proprietário de Pequena Empresa Deve Saber

Os ataques cibernéticos podem ser devastadores, e estão se tornando cada vez mais comuns para empresas de pequeno a médio porte.

Segurança Online e Privacidade

Respeite a Privacidade

Respeitar a privacidade dos seus clientes, funcionários e todos os outros stakeholders é fundamental para inspirar confiança e melhorar a reputação.

Cibersegurança para Negócios

Recursos de Cibersegurança para Pequenas Empresas durante a Covid-19

Para responder à pandemia global e fornecer informações e recursos oportunos para a comunidade de pequenas empresas do país, o programa CyberSecure My Business da National Cybersecurity Alliance criou a Série de Cibersegurança para Pequenas Empresas COVID-19.

Recursos Externos

Recursos Adicionais para Empresas

Frameworks, avaliações e guias de toda a web.

Cibersegurança para Negócios

Identifique Suas "Joias da Coroa"

Faça um inventário dos ativos mais valiosos da sua empresa.

Cibersegurança para Negócios

Proteja Dados e Dispositivos

Proteja as "joias da coroa" do seu negócio.

Cibersegurança para Negócios

Recuperar de Incidentes Cibernéticos

Como ajudar o seu negócio a se recuperar de um incidente cibernético.

Cibersegurança para Negócios

Responder a Incidentes Cibernéticos

Você tem um plano estabelecido para responder a incidentes cibernéticos em sua empresa?

Cibersegurança para Negócios

Cibersegurança, é Mais do que TI

À medida que nossas vidas se tornam mais digitais, o risco de crimes cibernéticos aumenta, tornando medidas de cibersegurança fortes essenciais não apenas para a proteção de dados, mas também para a salvaguarda das informações dos clientes.

Carreiras e Educação

De Especialista em Silvicultura a Gerente de Cibersegurança: Um Bate-papo com Sunil Mallik da Discover

Apesar das percepções comuns, os profissionais de cibersegurança vêm de todas as diferentes esferas da vida.

Segurança Online e Privacidade

Conversando com Crianças e Adolescentes sobre Segurança e Privacidade

No mundo de hoje, as famílias conectadas digitalmente devem pensar sobre segurança e proteção tanto online quanto offline.

Segurança Online e Privacidade

Dicas de Segurança Online para Adultos Mais Velhos

Assim como você coloca o cinto de segurança antes de dirigir, tome precauções antes de usar a Internet para garantir que você esteja seguro e protegido.

Segurança Online e Privacidade

Controles Parentais

Como pai, como você se mantém envolvido na vida digital do seu filho?

Segurança Online e Privacidade

Conversando com Crianças e Adolescentes sobre Segurança e Privacidade

No mundo de hoje, as famílias conectadas digitalmente devem pensar sobre segurança e proteção tanto online quanto offline.

Recursos Externos

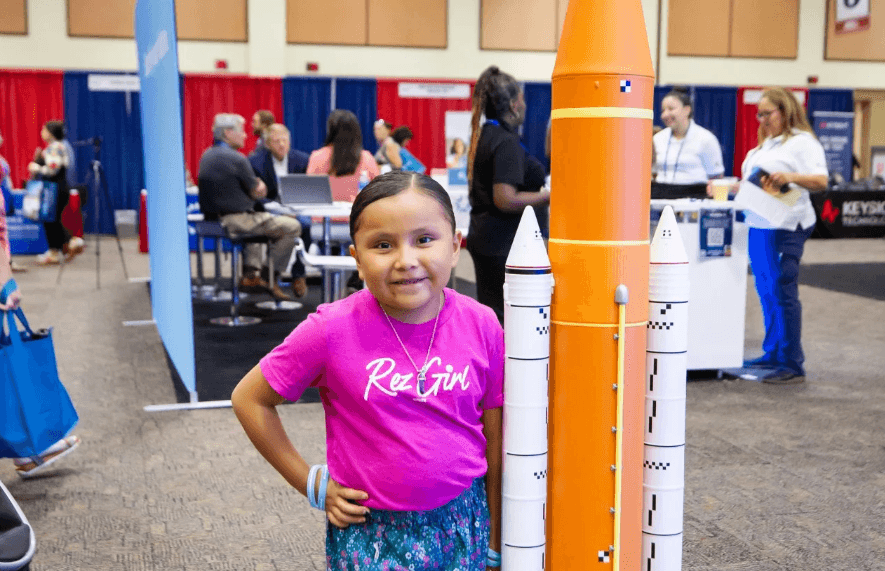

Associação de Ciência e Engenharia dos Índios Americanos: Associação AISES

Oportunidades e Recursos para Estudantes Nativos em STEM

Recursos Externos

ApprenticePath: Descubra Seu Caminho de Carreira

Dê início à sua carreira através de estágios pagos

Recursos Externos

Bold.org: Bolsas de Estudo para Ciências da Computação

As Melhores Bolsas de Estudo para Futuros Profissionais de Ciência da Computação com Prazos Próximos

Recursos Externos

O Centro para Garantia e Segurança de Infraestrutura (CIAS): Competição Nacional Colegiada de Defesa Cibernética

Estabelecido em 2001 como parte da criação de um programa de cibersegurança da UTSA, o CIAS é um centro de pesquisa com a missão de proteger a infraestrutura do país e promover uma Cultura de Cibersegurança.

Recursos Externos

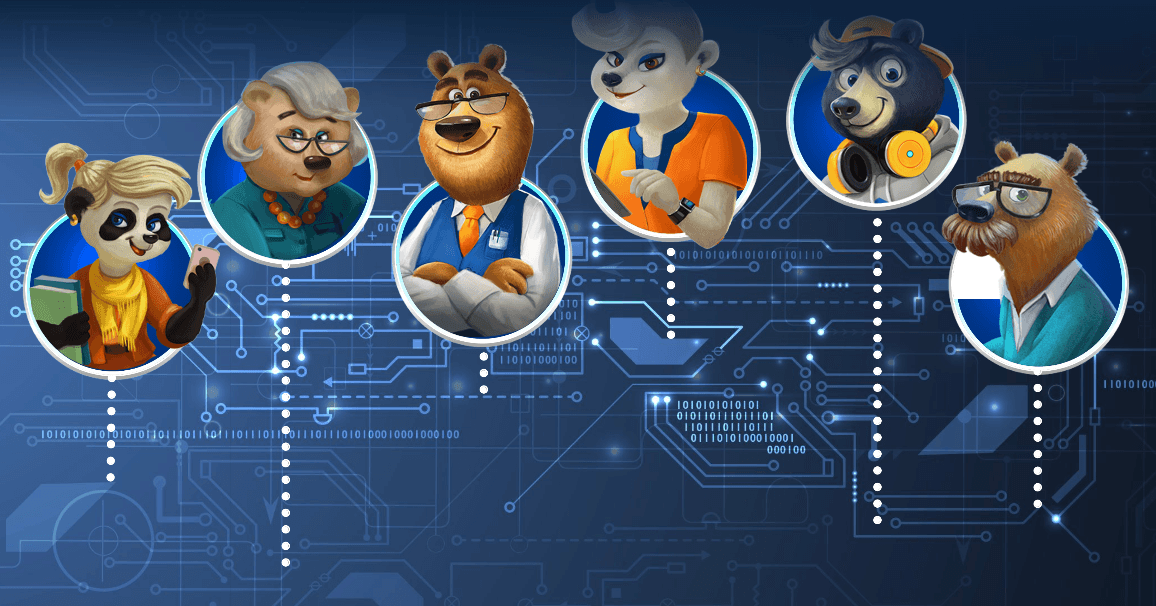

Cultura de Cibersegurança: Atividades para Crianças

O Programa de Cibersegurança K-12 do CIAS é projetado para introduzir os estudantes à educação em cibersegurança e possíveis carreiras em disciplinas STEM, especialmente cibersegurança. Para aumentar o interesse e as capacidades de aprendizado, esta iniciativa é centrada na família CyBear™.

Recursos Externos

Code.Org: Ciência da Computação em Casa

Qualquer pessoa pode aprender Ciência da Computação. Comece a programar hoje.

Recursos Externos

Cyber.Org: Navegue por Currículos de Ciber gratuitos

CYBER.ORG capacita educadores a ensinar cibersegurança com confiança, resultando em estudantes com as habilidades e paixão necessárias para ter sucesso na força de trabalho cibernética.

Recursos Externos

Cyber.org: Cyber@Home

Há algo aqui para todos, com atividades divertidas e baseadas em projetos para estudantes do ensino fundamental, médio e superior.

Recursos Externos

Fastport e Universidade Purdue: Programa de Aprendizagem Cibernética da Purdue

Todos esses programas oferecem oportunidades de ganho e aprendizado para os participantes, com emprego experimental remunerado baseado em esforço e um componente educacional reconhecido pela indústria.

Recursos Externos

CyberScient: Plataforma para Crianças

Compartilhe seus sucessos e desafios com uma comunidade de estudantes que compartilham seus objetivos artísticos em nossos fóruns públicos.

Recursos Externos

CyberDegrees.org: Cursos de Cibersegurança

Existem centenas de diferentes graduações em cibersegurança.

Recursos Externos

Guia de Cibersegurança: Guia de Cibersegurança K12

Se você é uma pessoa jovem interessada em seguir uma carreira em tecnologia, pode ser desafiador saber por onde começar. Embora algumas escolas possam oferecer currículo em tecnologia, cibersegurança geralmente não é abordada.

Recursos Externos

Meninas Que Codificam: Programas Universitários

O Girls Who Code oferece uma ampla gama de programas projetados para apoiar estudantes universitários e profissionais em início de carreira (18-25) a persistirem em sua educação em ciência da computação e a terem sucesso em seus primeiros estágios e empregos.

Recursos Externos

IKeepSafe: Atividades dos Super-heróis da Cibersegurança Faux Paw

Conheça Faux Paw, um aventureiro gato de seis dedos que adora tecnologia. Esses livros divertidos ensinam regras para promover o uso seguro e saudável de dispositivos digitais. Leia ou assista às aventuras de Faux Paw usando os links abaixo da descrição de cada livro.

Recursos Externos

IKeepSafe: Curso de Treinamento para Educadores em Privacidade de Dados

As crescentes preocupações com a privacidade dos dados dos alunos podem criar obstáculos para os educadores do K12 que trabalham para expandir o acesso a edtech e inovações digitais. EduPaths e iKeepSafe se associaram para criar quatro cursos centrados na privacidade de dados na educação.

Recursos Externos

Microsoft: Microsoft Learn para Educadores

Equipe seus alunos com habilidades de IA e tecnologia para hoje—e amanhã

Recursos Externos

Nativos em Tecnologia

Cultive um ecossistema tecnológico de tecnólogos nativos criando tecnologia de código aberto e gratuita para comunidades nativas.

Recursos Externos

Iniciativa Nacional para Carreiras e Estudos em Cibersegurança: Cibersegurança na sala de aula

Você é um professor ou educador do Jardim de Infância ao 12º ano (K-12) procurando incorporar a cibersegurança em seus planos de aula? Você quer ajudar seus alunos a aprender sobre conceitos cibernéticos e oportunidades de carreira?

Recursos Externos

Iniciativa Nacional para Carreiras e Estudos em Cibersegurança: Guia do Usuário para Veteranos

Veteranos e militares que estão buscando a transição das forças armadas, estão prontos para a sua próxima missão?

Recursos Externos

Universidade Carnegie Mellon: picoCTF.org

Assista à nossa série mensal de palestras no YouTube sobre princípios introdutórios de cibersegurança.

Recursos Externos

Ingressando em Cibersegurança: Podcast por Renee Small/Christophe Foulon

É uma conversa sobre o que você fez antes, por que mudou para a área cibernética, qual foi o processo que você passou para Entrar na Cibersegurança, como você se mantém atualizado e conselhos/dicas/truques ao longo do caminho.

Recursos Externos

GenCyber: Campos GenCyber

GenCyber oferece experiências de cibersegurança para estudantes e professores no nível secundário.

Recursos Externos

Roadtrip Nation: Carreira de Engenheiros de Segurança da Informação

Caminho de Carreira para Engenheiros de Segurança da Informação

Recursos Externos

Centro de Excelência em Cibersegurança (CCOE): Centro de Excelência em Cibersegurança (CCOE) Mapa de Carreira em Cibersegurança

Desenhe seu caminho pessoal para uma carreira cibernética com o painel de exploração e aproxime-se para visualizar empregos, educação, recursos e muito mais.

Recursos Externos

Salesforce: Centro de Aprendizado em Cibersegurança

Aprenda habilidades em demanda e construa seu caminho de carreira em cibersegurança

Recursos Externos

Temple University: Organizações Que Amamos

Estas são as incríveis 309 organizações que se esforçam para tornar oportunidades e experiências em tecnologia e segurança da informação/cibernética acessíveis a todos [1,2,3], e por isso são as Organizações que Amamos (OWL)

Recursos Externos

Laboratório CARE da Temple University: competição colegiada SECTF

O CARE Lab organiza competições de engenharia social todo verão! Este evento está aberto a estudantes do ensino médio, graduação e pós-graduação. Fazemos parcerias com a indústria, governo e organizações sem fins lucrativos para oferecer aos estudantes as melhores experiências possíveis e exposição a eventos do mundo real.

Recursos Externos

SMARTFENSE – Jogos educativos: As aventuras de Gupi

Las Aventuras de Gupi é um videogame lançado pela SMARTFENSE no qual um peixe chamado Gupi precisa da ajuda do usuário para não morder a isca.

Recursos Externos

Palo Alto Networks: Programa Cyber A.C.E.S.

Cyber A.C.E.S. fornece os fundamentos de cibersegurança que os alunos precisam para ter experiências online mais seguras e se tornarem bons cidadãos digitais. As lições são projetadas para que possam ser facilitadas por qualquer pessoa, independentemente de seu nível de conhecimento, com cada módulo adaptado a um grupo etário específico.

Recursos Externos

Code.org: Intervalo do Código

Um desafio semanal para envolver estudantes de todas as habilidades, mesmo aqueles sem computadores.

Recursos Externos

TryHackMe: Treinamento em segurança cibernética

Aprenda segurança cibernética com laboratórios gamificados divertidos e desafios

Recursos Externos

Women’s Society of Cyberjutsu (WSC): Recursos de Carreira

A Women’s Society of Cyberjutsu (WSC), uma organização sem fins lucrativos 501(c)3, é dedicada a aumentar a conscientização sobre as oportunidades de carreira em cibersegurança e o avanço para mulheres na área, fechando a lacuna de gênero e a lacuna geral da força de trabalho em funções de segurança da informação.

Recursos Externos

Symantec e AAUW: STEMpack: Segurança Cibernética

Currículo de Segurança Cibernética para inspirar e introduzir participantes à segurança cibernética e ciência da computação.

Recursos Externos

CISA: Guia de Treinamento para a Força de Trabalho em Cibersegurança

Lançado em agosto de 2021, o Guia de Treinamento da Força de Trabalho em Cibersegurança é destinado a funcionários federais, estaduais, locais, tribais e territoriais (SLTT) atuais e futuros que desejam expandir suas habilidades em cibersegurança e opções de carreira.

Recursos Externos

Center for Internet Security: Por que considerar uma carreira em cibersegurança?

À medida que a tecnologia evolui e as ameaças à cibersegurança continuam a crescer, a necessidade de candidatos qualificados em cibersegurança só se intensifica. Mas não é sempre fácil ocupar essas posições. É por isso que iniciar uma carreira em cibersegurança vale a pena considerar, especialmente para estudantes ou pessoas que estão buscando uma mudança de carreira.

Recursos Externos

CompTIA: Estado da Força de Trabalho em Tecnologia

O State of the Tech Workforce da CompTIA, também conhecido como Cyberstates, fornece o guia definitivo para as tendências da força de trabalho em tecnologia, o número de empregos disponíveis em tecnologia e estatísticas de emprego na indústria de tecnologia por estado, área metropolitana e em todo o país.

Recursos Externos

C.A.K.E: Academia de Cibersegurança para Crianças através do Empoderamento

CAKE - Academia Cibernética para Crianças através do Empoderamento - Fundada por dois profissionais da indústria no campo da cibersegurança e tecnologia da informação, está ensinando a estudantes do ensino fundamental, médio e secundário os fundamentos da cibersegurança.

Recursos Externos

Fundo de Treinamento do Cybersecurityjobs.com

Nossa missão é conectar profissionais de cibersegurança com organizações que precisam de talentos em cibersegurança, mas juntar pessoas e empregadores é apenas um lado da equação.

Recursos Externos

Cyber Seek

CyberSeek fornece dados detalhados e acionáveis sobre a oferta e a demanda no mercado de trabalho de cibersegurança.

Recursos Externos

Cyber Virginia: PROJETO PILOTO DE TREINAMENTO EM CIBERSEGURANÇA PARA VETERANOS NA VIRGÍNIA

Em um esforço para atender à crescente demanda de mais de 17.000 vagas de emprego em cibersegurança disponíveis em todo o estado da Virgínia, organizações se uniram à Comunidade da Virgínia para patrocinar treinamentos gratuitos em cibersegurança e certificações reconhecidas pela indústria como parte de um programa piloto para veteranos que desejam viver e trabalhar na Comunidade no campo da cibersegurança.

Recursos Externos

Cybrary: Treinamento em Cibersegurança e Desenvolvimento de Carreira

Os cursos e treinamentos estruturados e práticos de cibersegurança da Cybrary capacitam os profissionais a protegerem melhor suas organizações.

Recursos Externos

Cyversity

Alcançar a representação consistente de mulheres, comunidades sub-representadas e todos os veteranos na indústria de cibersegurança através de programas concebidos para diversificar, educar e capacitar.

Recursos Externos

Empodere(H)ela Cibersegurança

O objetivo do Empow(H)er Cybersecurity é fornecer uma plataforma para todas as mulheres de cor expandirem suas redes, se inspirarem e se sentirem empoderadas.

Recursos Externos

ESET: Bolsa de Estudos para Mulheres na Cibersegurança

Duas bolsas de estudo de $10,000 serão concedidas a mulheres graduadas/estudantes de graduação que buscam uma carreira em cibersegurança.

Recursos Externos

Fortinet: Programa para Veteranos

Transição da comunidade militar para a indústria de cibersegurança através de treinamentos de classe mundial.

Recursos Externos

Future Learn: Cursos de Cibersegurança

Explore a atividade criminosa online e participe de treinamentos de segurança cibernética para se proteger e proteger os outros online, ou se prepare para uma carreira em segurança cibernética.

Recursos Externos

Girl Scouts: Distintivo de Salvaguardas em Cibersegurança de Embaixadora: Proteja Seus Movimentos

Identifique vulnerabilidades de dados em um dia típico

Recursos Externos

Escoteiras: Atividade do Distintivo Básico de Cibersegurança para Brownies: Caça ao Tesouro Tecnológico

Faça uma caça ao tesouro para explorar como a tecnologia substitui objetos do dia a dia.

Recursos Externos

Escoteiras: Atividade da Insígnia de Salvaguardas de Cibersegurança Cadette: Faça um Inventário da Sua Presença Digital

Explore alguns dos tipos de dados coletados por sites e aplicativos.

Recursos Externos

Escoteiras: Atividade de Insígnia Básica de Cibersegurança Daisy: Proteja Seu Tesouro

Explore como manter algo seguro, como um computador, com camadas de proteção.

Recursos Externos

Escoteiras: Atividade de Emblema de Noções Básicas de Cibersegurança para Juniors: Role com Protocolos

Explore como os computadores enviam e recebem informações ao enviar mensagens.

Recursos Externos

Girl Scouts: Atividade para Insígnia Básica de Cibersegurança de Sênior: Identificar Funções e Privilégios

Explore como os profissionais de cibersegurança mantêm as redes de computadores seguras.

Recursos Externos

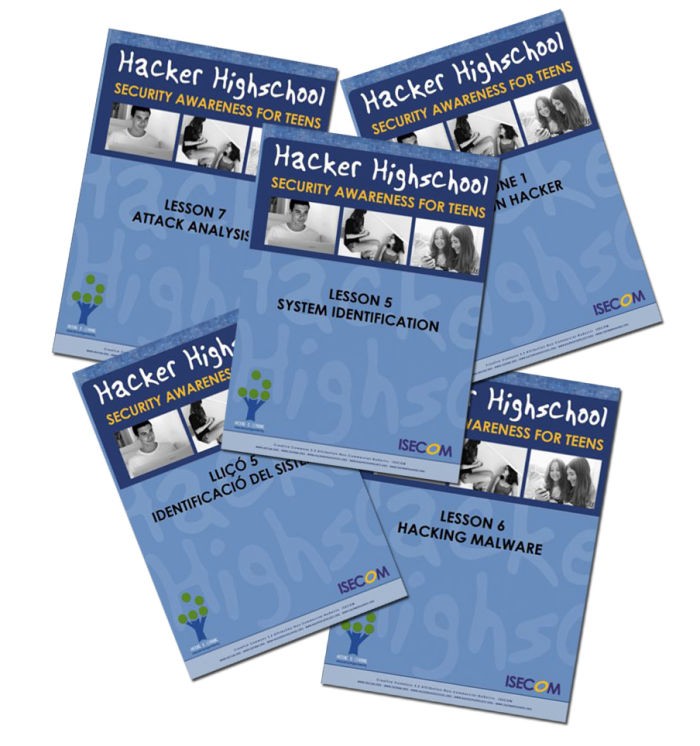

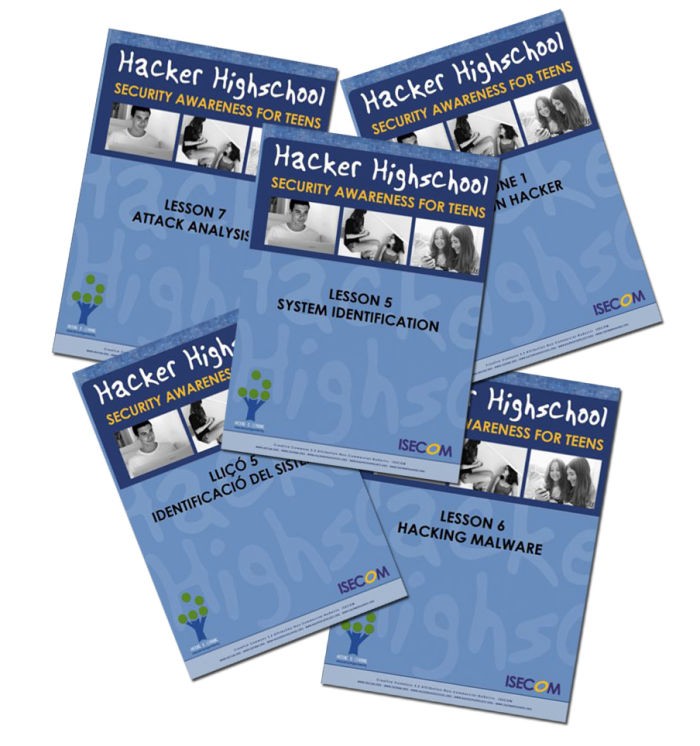

Hacker Highschool

Hacker Highschool (HHS) começou em 2003 como uma forma de ensinar adolescentes a resolver problemas, serem engenhosos e terem empatia através do hacking.

Recursos Externos

Centro para Segurança e Educação em Cibersegurança: Bolsas de Estudo

As bolsas de estudo fazem parte de um esforço para preencher a lacuna na força de trabalho em cibersegurança, oferecendo a futuros profissionais em todo o mundo bolsas de estudo para prepará-los para uma carreira gratificante neste importante campo.

Recursos Externos

(ISC)2: Série de webcasts

A ISC2 produz webinars gratuitos com conteúdo de alta qualidade de forma contínua. Avance seu conhecimento sobre questões emergentes e mantenha-se atualizado sobre tendências globais e temas polêmicos.

Recursos Externos

Conferência de Educação em Cibersegurança NICE K12

A Conferência de Educação em Cibersegurança NICE K12 é o principal evento para educadores de cibersegurança do ensino fundamental e médio.

Recursos Externos

Microsoft: MakeCode

Microsoft MakeCode é uma plataforma gratuita de aprendizado de programação online onde qualquer pessoa pode criar jogos, programar dispositivos e modificar Minecraft!

Recursos Externos

Fundação Nacional de Bolsas de Estudo para Cibersegurança

A iniciativa é projetada para identificar talentos em estudantes do ensino médio e universitário, e inclui um conjunto abrangente de programas e apoios que trabalham juntos para criar um canal mais seguro para formar a próxima geração de talentos em cibersegurança.

Recursos Externos

NextGen CyberTalent: Programas para Candidatos NextGen

NextGen Cyber Talent realiza uma turma todo mês para educar e treinar talentos de comunidades carentes, desfavorecidas e diversas nos domínios de Cibersegurança, risco e conformidade.

Recursos Externos

Iniciativa Nacional para Educação em Cibersegurança: Semana de Conscientização sobre Carreiras em Cibersegurança

A Semana de Carreiras em Cibersegurança é uma campanha para promover a descoberta de carreiras em cibersegurança e compartilhar recursos que aumentem a compreensão de diversos caminhos de aprendizado e credenciais que levam às carreiras.

Recursos Externos

Iniciativa Nacional para Educação em Cibersegurança: Conteúdo de Aprendizado em Cibersegurança Online Gratuito e de Baixo Custo

Os seguintes links são para conteúdo educacional online gratuito e de baixo custo sobre tópicos como tecnologia da informação e cibersegurança

Recursos Externos

NICE: O Desafio do Primeiro Emprego em Cibersegurança – Funções de Nível de Entrada e Como se Qualificar

Este webinar explorará os desafios e oportunidades únicos sob a perspectiva de educadores, empregadores e pessoas em busca de emprego.

Recursos Externos

Palo Alto Networks: Academia de Cibersegurança

Currículo e programas de classe mundial especificamente projetados para K-12, faculdades e universidades.

Recursos Externos

Palo Alto Networks: Programa de Técnico de Entrada em Cibersegurança Certificado (PCCET)

A certificação PCCET abrange os princípios fundamentais de cibersegurança, segurança de rede, segurança em nuvem e segurança SOC.

Recursos Externos

PBS: O Laboratório de Cibersegurança

Sempre que estamos online — para fazer compras, conversar com nossos amigos ou fazer qualquer outra coisa — nos colocamos em risco de cibercrime. Vírus de computador podem corromper nossos arquivos, hackers podem roubar nossos dados e criminosos podem nos enganar para revelar informações sensíveis. Mas, felizmente, há passos simples que podemos tomar para proteger nossas vidas digitais.

Recursos Externos

RangeForce: Treinamento em Cibersegurança

Leve suas habilidades cibernéticas para o próximo nível. Acesse um número limitado de módulos de treinamento prático em cibersegurança gratuitamente, para sempre.

Recursos Externos

SANS: Academia de Diversidade em Cibersegurança

Enfrentando o desafio da cibersegurança, a SANS Diversity Cyber Academy oferece bolsas de estudo de treinamento em cibersegurança para minorias e mulheres.

Recursos Externos

SANS Institute: Treinamento Gratuito de Cibersegurança

Aprenda os Fundamentos da Cibersegurança Gratuitamente!

Recursos Externos

Scholastic: #CyberSmarts

À medida que seus filhos descobrem o poder da internet, priorize discutir o que fazer e o que não fazer no comportamento online.

Recursos Externos

Tynker: Programação para Crianças

Tynker é a maneira divertida de aprender programação e desenvolver habilidades de resolução de problemas e pensamento crítico.

Recursos Externos

Desafio Cibernético dos EUA

O objetivo da USCC é encontrar 10.000 dos melhores e mais brilhantes da América para preencher as fileiras de profissionais de cibersegurança, onde suas habilidades possam ter o maior valor para a nação.

Recursos Externos

Katzcy: Jogos Cibernéticos dos EUA

A missão dos Jogos Cibernéticos dos EUA é reunir atletas talentosos de cibersegurança, treinadores e líderes da indústria para formar uma equipe de elite dos EUA para competição global de cibersegurança.

Recursos Externos

Associação da Força Aérea: Iniciativa de Educação Cibernética para Escolas Primárias

A Iniciativa de Educação Cibernética para Escolas de Ensino Fundamental do CyberPatriot (ESCEI) é um conjunto de três módulos de aprendizagem divertidos e interativos destinados a aumentar a conscientização dos alunos do jardim de infância até o 6º ano sobre segurança online e princípios de cibersegurança. Atividades suplementares também estão disponíveis para fazer com que os alunos colaborem uns com os outros sobre suas recém-adquiridas habilidades cibernéticas!

Recursos Externos

Varonis: Qual Carreira em Cibersegurança é a Certa Para Mim?

Encontrar o caminho certo de carreira na indústria de cibersegurança nem sempre é fácil. Entrevistamos especialistas em cibersegurança para descobrir o que os inspirou!

Recursos Externos

Universidade de Washington: Equipe de Computação de Acesso

AccessComputing ajuda estudantes com deficiências a seguir carreiras e obter diplomas em áreas de computação através de programas acadêmicos inclusivos e de mentoria.

Recursos Externos

Black Girls Code

Desde 2011, a Black Girls Code tem apoiado meninas de cor na tecnologia por meio de educação em programação e mais. Fazemos parcerias com escolas e organizações para oferecer uma variedade de programas, tanto presenciais quanto virtuais, para idades de 7 a 25 anos.

Recursos Externos

Mulheres em Segurança e Privacidade

Estamos promovendo mulheres e comunidades sub-representadas para liderar o futuro da segurança e privacidade.

Recursos Externos

Kalinda Raina: Criando o Futuro Digital

Vamos falar sobre soluções práticas para criar crianças em um mundo onde cada decisão errada que elas tomem existirá na Internet para qualquer conselheiro de admissão universitária ou recrutador de emprego curioso encontrar.

Recursos Externos

CompTIA: Cibersegurança: Competências, Dicas e Conselhos do Nosso Painel de Especialistas

A CompTIA reuniu um painel de especialistas em cibersegurança para compartilhar seu conhecimento e experiência com profissionais de TI experientes e aqueles interessados em iniciar uma carreira em cibersegurança.

Segurança Online e Privacidade

Biblioteca de Recursos de Segurança COVID-19

Recursos gratuitos para ajudar indivíduos e organizações durante a pandemia de COVID-19.

Kits de Ferramentas

Ciberbullying

O cyberbullying pode variar de postagens ou fotos digitais embaraçosas ou cruéis online, a ameaças online, assédio e comentários negativos, a perseguição por meio de emails, sites, plataformas de mídia social e mensagens de texto.

Segurança Online e Privacidade

Malware, Vírus e Botnets

Esses 3 tipos de ferramentas de cibercriminosos são comuns online, e você como usuário da internet pode se deparar com elas de vez em quando.

Segurança Online e Privacidade

Episódios de Conscientização em Segurança

Assista e baixe esta divertida série sobre as melhores práticas de segurança!

Cibersegurança para Negócios

Você notou uma mudança nas atitudes em relação ao treinamento de conscientização na Conferência NCA deste ano?

Mike Polatsek, Co-fundador e CSO na CybeReady, reflete sobre Convene: Florida.

Cibersegurança para Negócios

Top 10 Problemas de Segurança na Computação em Nuvem Empresarial

Como CISO, você sabe que a lista de problemas de segurança na computação em nuvem empresarial parece estar sempre crescendo.

Carreiras e Educação

Amante de Tecnologia...mas Iniciante em Cibersegurança

Uma conversa com Prajakta "PJ" Jagdale da Palo Alto Networks

Segurança Online e Privacidade

Trabalhar no seu smartphone é um negócio arriscado ou você está ciberseguro?

O uso crescente de dispositivos móveis em nossas vidas pessoais levou a uma aceitação crescente do uso de smartphones no trabalho.

Segurança Online e Privacidade

Stalkerware

ANTES DE CONTINUAR: Aplicativos de stalkerware podem rastrear seu histórico de navegação, então, se você suspeitar que stalkerware foi instalado em seu dispositivo, NÃO O USE para pesquisar serviços de apoio, como advocacia, abrigo, informações judiciais ou serviços de emergência.

Segurança Online e Privacidade

Dicas para Ensino e Aprendizagem Online em Educação Superior

À medida que os ambientes de aprendizado online e híbrido se tornam mais populares, é essencial que estudantes, professores e funcionários adotem práticas essenciais de cibersegurança.

Segurança Online e Privacidade

Aprendizagem Online K-12

O aprendizado online veio para ficar. Muitas escolas de ensino fundamental e médio provavelmente usarão uma combinação de aprendizado totalmente online e ensino presencial no futuro próximo.

Segurança Online e Privacidade

Dispositivos Móveis

Esse smartphone no seu bolso, aquele tablet na sua mesa de centro ou aquele laptop na sua mesa contém um tesouro de informações sobre você, seus amigos e sua família.

Segurança Online e Privacidade

Um Guia para Professores sobre Segurança Online dos Estudantes

Os estudantes estão mais conectados do que nunca graças à internet.

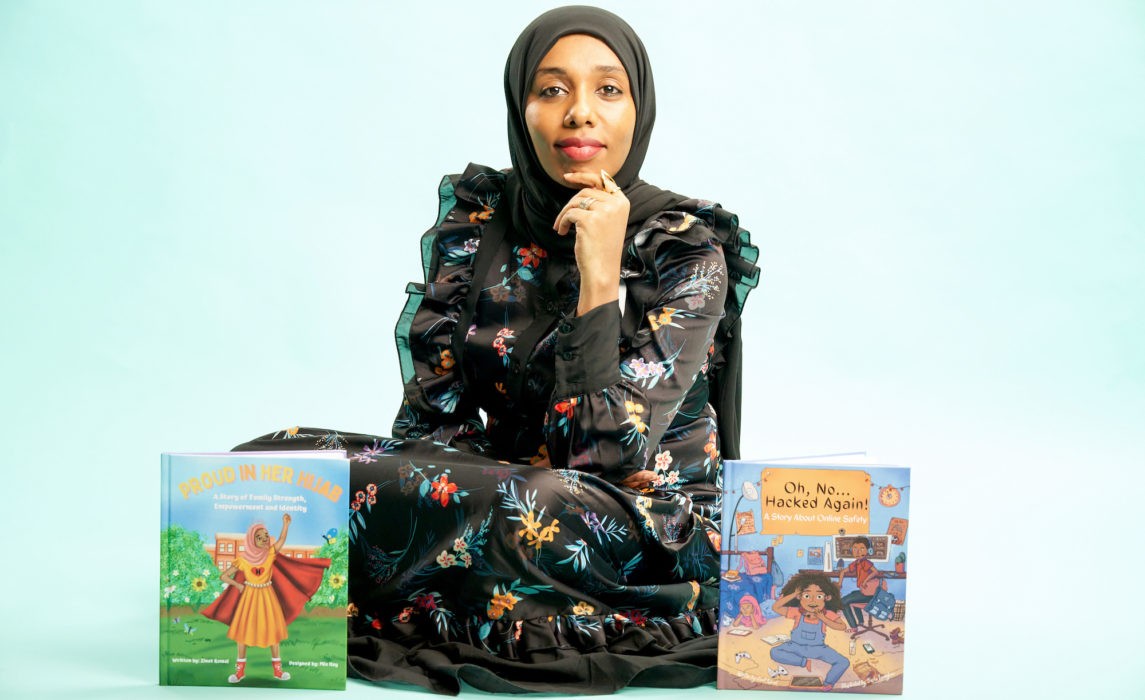

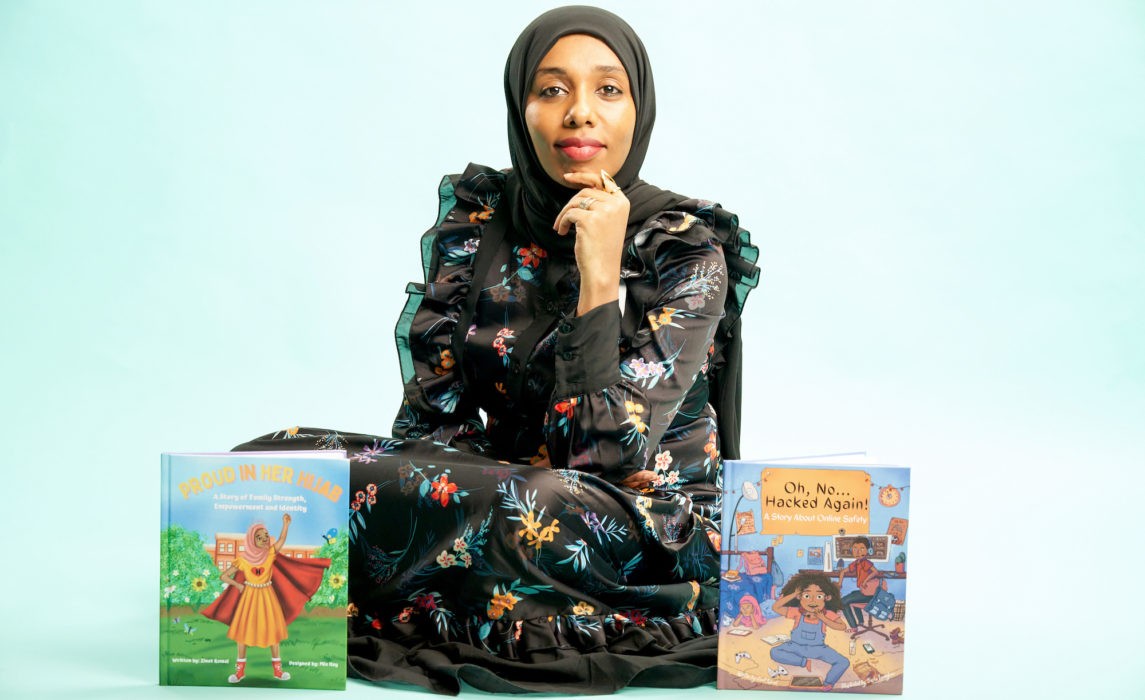

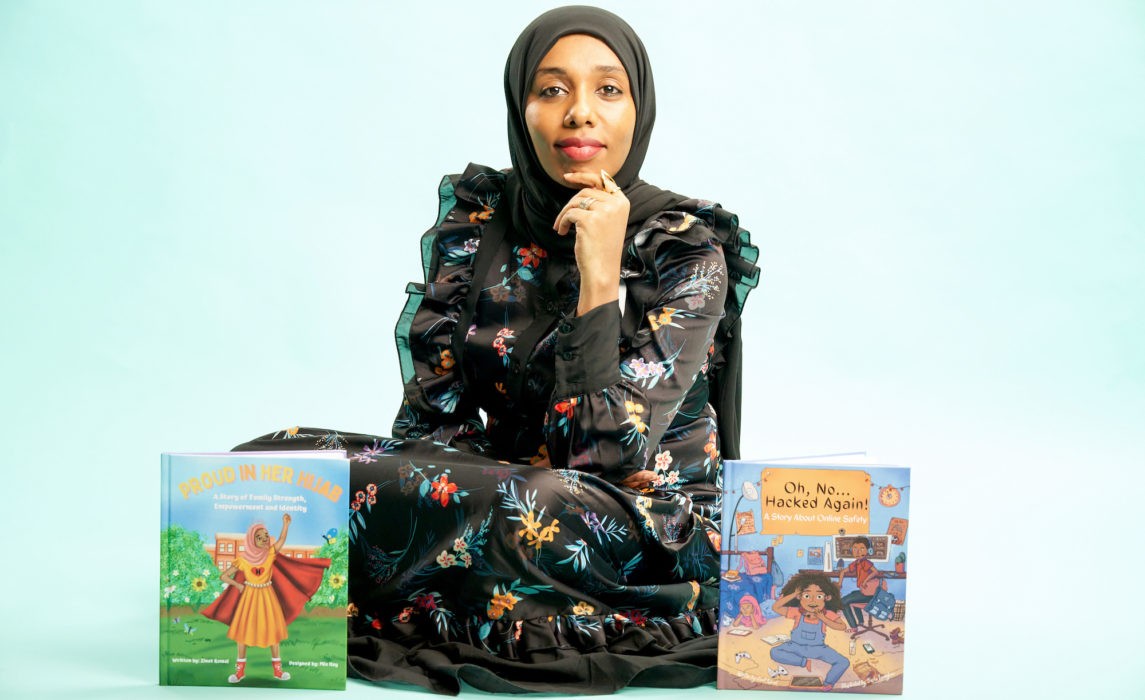

Carreiras e Educação

Advogado, Autor de Livros Infantis e Pessoa em Transição de Carreira para a Cibersegurança

Conheça Zinet Kemal

Cibersegurança para Negócios

Desafios Humanos na Implementação da Autenticação Multifator (MFA)

Como implementar um programa eficaz de MFA no seu negócio.

Cibersegurança para Negócios

Como a Tecnologia de Cartão Inteligente Usa a Segurança de Rede

O conceito de segurança de rede existe há décadas. Com as organizações usando informações mais sensíveis, a necessidade de criar políticas que limitem o acesso e controle de uma rede aumentou.

Segurança Online e Privacidade

7 Dicas para um Internet das Coisas Mais Segura

A "Internet das Coisas" (IoT) tem sido um campo de inovação tecnológica que cresceu exponencialmente na última década.

Cibersegurança para Negócios

Como Funcionário ou Proprietário de Empresa, Você Precisa Estar Ciente e Resiliente em relação à Cibersegurança

À medida que nosso mundo se torna cada vez mais conectado, é mais importante do que nunca estar ciente de cibersegurança. Não há dúvida de que os ataques cibernéticos estão evoluindo em sofisticação e os atacantes estão ampliando as entidades que estão dispostos a atacar.

Cibersegurança para Negócios

As principais tendências de cibersegurança para 2022

Aqui estão as três principais tendências de cibersegurança que achamos que valem a pena acompanhar à medida que nos aproximamos de 2022

Segurança Online e Privacidade

Seja Cibernético Inteligente: Um guia para ajudá-lo a fazer sua parte

Vamos revisar a higiene cibernética — passos básicos que podemos seguir para nos manter seguros em um mundo conectado.

Cibersegurança para Negócios

5 Tendências de Cibersegurança em 2021

À medida que o trabalho remoto se torna a norma após a COVID-19, o cenário da cibersegurança está evoluindo rapidamente, apresentando novas ameaças e exigindo uma reavaliação das estratégias para proteger as organizações de ataques cada vez mais sofisticados.

Carreiras e Educação

De odiadora de matemática a amante da DEFCON: Um caminho improvável para a Cibersegurança

Você deixaria o medo da matemática afastá-lo de uma carreira em cibersegurança?

Segurança Online e Privacidade

Relatar é Importante – mesmo para uma Mensagem de Smishing

Com o aumento do uso de dispositivos móveis para gerenciar grande parte de nossas vidas, não é surpresa que os fraudadores tenham migrado para este meio para atingir suas informações confidenciais.

Segurança Online e Privacidade

7 Dicas para Gerir Sua Identidade e Proteger Sua Privacidade Online

Preocupado com a quantidade de suas informações privadas que está na internet e vulnerável a roubo ou uso indevido? Você não está sozinho.

Segurança Online e Privacidade

Identificando um golpe de phishing de vacina: você consegue encontrar os sinais de alerta?

Muitos de nós vimos golpes relacionados à COVID chegarem às nossas caixas de entrada. Não é segredo que os golpistas tentam se aproveitar de tempos de pânico e incerteza, quando as pessoas estão mais vulneráveis, para roubar informações pessoais.

Segurança Online e Privacidade

Leve para o Lado Pessoal: Dez Dicas para Proteger Suas Informações Pessoais Identificáveis (PII)

Quando estamos online, acumulamos uma quantidade significativa de informações pessoalmente identificáveis (PII), que podem ser exploradas por cibercriminosos.

Cibersegurança para Negócios

O Impacto de Violação de Dados e Ciberataques em Pequenas e Médias Empresas e Seus Funcionários

É sempre importante que as empresas garantam que seus funcionários trabalhem de forma segura, tanto no escritório quanto em casa, pois os agentes de ameaça estão continuamente procurando maneiras de atacar.

Cibersegurança para Negócios

Como Executar uma Campanha Virtual do Mês de Conscientização sobre Cibersegurança

Engaje seus funcionários online durante o Mês de Conscientização sobre Cibersegurança.

Segurança Online e Privacidade

Conscientização sobre Segurança: Episódio 4 – Phishing e Ransomware

Estamos trazendo para você mais um vídeo gratuito de conscientização sobre segurança! Esses vídeos são oferecidos por Adobe, National Cyber Security Alliance e Speechless Inc.

Segurança Online e Privacidade

Assumindo o Controle da Sua Privacidade ao Gerenciar Sua Pegada Digital

As informações que você compartilha online podem revelar mais detalhes do que você pretende e tornar você vulnerável a compromissos.

Segurança Online e Privacidade

Como Proteger e Manter Sua Identidade Digital

Os indivíduos devem tomar medidas proativas para proteger suas identidades digitais, sendo cautelosos ao compartilhar informações pessoais, solicitações de conexão e links em mensagens.

Segurança Online e Privacidade

Sextorsão: O que observar e o que fazer se você for uma vítima

Uma explicação sobre sextorsão e como ela funciona.

Cibersegurança para Negócios

Como Seu Sistema de TI Pode Estar em Risco de Um Ataque Físico

Não ignore os riscos físicos para o seu sistema de TI.

Segurança Online e Privacidade

A Linguagem Secreta dos Emojis

Os emojis apareceram em 1999 com um conjunto de 176 símbolos que tinham como objetivo transmitir informações sobre o clima, trânsito, tecnologia e tempo. Hoje, existem 2.823 emojis que transmitem informações através de linguagem, cultura, estilo de vida e diversidade.

Cibersegurança para Negócios

Você foi hackeado: 5 maneiras de minimizar o dano

Ser hackeado é um pesadelo para qualquer empresa. Cinquenta por cento das pequenas empresas nos EUA já experimentaram um ataque cibernético. E esse fato não é surpreendente – a maioria das pequenas empresas carece dos recursos e tecnologias de segurança avançados que as grandes empresas podem pagar.

Segurança Online e Privacidade

Mantenha-se Seguro no Wi-Fi Público ao Viajar

Pense duas vezes antes de se conectar a uma rede wi-fi pública quando estiver em movimento.

Segurança Online e Privacidade

Protegendo Monitores para Bebês Contra Hackers

O uso de babás eletrônicas com capacidade de Wi-Fi tornou-se indispensável para muitos pais.

Cibersegurança para Negócios

Como proteger os dados do seu Gerenciamento de Relacionamento com o Cliente (CRM) contra hackers

Os sistemas CRM são alguns dos ativos mais úteis para uma organização, permitindo que as empresas construam relacionamentos significativos com os clientes, encontrem novos clientes potenciais e impulsionem as receitas.

Segurança Online e Privacidade

Dicas de Segurança e Privacidade para Detentores de Criptomoedas

A tendência das criptomoedas é definitivamente um grande boom no mercado financeiro atual.

Segurança Online e Privacidade

Privacidade de Dados é Crucial para a Comunidade LGBT

É de vital importância considerar como a privacidade online comprometida pode afetar especificamente grupos marginalizados, como a comunidade LGBT.

Segurança Online e Privacidade

Tecnologia de Saúde na Era Digital – Benefícios + Riscos

Examinando a evolução das tecnologias de saúde e suas implicações para a privacidade e segurança dos pacientes.

Segurança Online e Privacidade

Privacidade das Informações de Saúde – Por Que Devemos Nos Importar?

As recentes violações de dados envolvendo informações de saúde representam riscos significativos para nossa privacidade online. Saiba como proteger seus valiosos dados de saúde.

Segurança Online e Privacidade

15 Dicas de Segurança e Privacidade Online para Estudantes Universitários

Você é responsável pela sua própria segurança online na faculdade, então siga estas dicas para ajudá-lo a estar seguro e consciente da privacidade no campus.

Cibersegurança para Negócios

Principais maneiras de proteger seu negócio contra malware

Ciberataques são uma ameaça séria para empresas e consumidores, com ataques em larga escala tendo efeitos em todo o país, tornando assim a segurança nacional uma preocupação séria.

Cibersegurança para Negócios

O que Acontece Quando os Ciberbullies Entram na Força de Trabalho?

O cyberbullying tem sido estereotipado na mídia como um problema que ocorre com adolescentes, telefones celulares, fotografias sexualizadas e redes sociais.

Segurança Online e Privacidade

6 Mitos de Cibersegurança Desmistificados

Existem muitos mitos circulando sobre cibersegurança. Vamos abordar os mitos mais comuns sobre cibersegurança e desmenti-los para que possamos ficar mais seguros online.

Segurança Online e Privacidade

Ciberbullying no Local de Trabalho: Como Reconhecer, Abordar e Prevenir

O ciberbullying é frequentemente associado a adolescentes e redes sociais, mas alguns agressores crescem... e entram no mercado de trabalho.

Segurança Online e Privacidade

A IA utiliza seus dados? IA e Privacidade de Dados

A IA generativa, incluindo plataformas como ChatGPT, DALL-E, Google Gemini, Apple Intelligence, revolucionou nosso relacionamento com a tecnologia.

Segurança Online e Privacidade

Por que sua família e colegas de trabalho precisam de uma palavra segura na era da IA

Os golpistas sempre confiam na enganação para tirar dinheiro das pessoas, mas a súbita ampla disponibilidade de inteligência artificial aumentou a persuasividade de seus esquemas.

Kits de Ferramentas

AI Engana: Fique Atento!

An awareness campaign on AI-enabled scams & responsible AI use.

Segurança Online e Privacidade

Como Atualizar Seu Software

Uma maneira fácil de melhorar sua cibersegurança é sempre manter o software e os aplicativos atualizados.

Segurança Online e Privacidade

O que é phishing e como evitá-lo

Os cibercriminosos adoram realizar phishing, mas você não precisa cair nessa.

Carreiras e Educação

Como Escrever um Currículo e LinkedIn de Cibersegurança Que Gere Resultados

Se você está procurando um emprego em cibersegurança, você sabe que seu currículo e perfil no LinkedIn são críticos para ser contratado neste campo competitivo. Mas como criar um currículo que chame a atenção?

Segurança Online e Privacidade

Como parar o fluxo de dados pessoais com o CEO da Cloaked, Arjun Bhatnagar

É a Semana da Privacidade de Dados, quando prestamos atenção especial ao motivo pelo qual a privacidade dos dados é tão crítica no mundo de hoje.

Segurança Online e Privacidade

Cibersegurança para a Temporada de Impostos: Proteja Sua Identidade e Reembolso

A temporada de impostos já traz estresse suficiente sem adicionar golpistas à mistura. Mas a realidade é que os criminosos intensificam os ataques nos primeiros meses do ano, muitas vezes se passando pelo IRS ou por serviços confiáveis como H&R Block e TurboTax.

Carreiras e Educação

Grupos de Cibersegurança com Capítulos Locais que Você Pode Participar Hoje!

Cibersegurança é uma comunidade, mesmo que nem sempre pareça assim com seu nariz enterrado no seu laptop.

Segurança Online e Privacidade

O que é a Autenticação Multifator (MFA) e Por Que Você Deve Usá-la?

Você pode proteger suas contas online com mais do que apenas uma senha.

Segurança Online e Privacidade

Mantenha-se Seguro Enquanto Procura Emprego

Ao procurar novas oportunidades, siga estas etapas simples para se proteger de fraudes.

Segurança Online e Privacidade

Use aplicativos e software para proteger seus dados

Nossos dados são constantemente coletados e compartilhados, e muitas vezes nem sabemos todos os tipos de dados que estão sendo coletados.

Segurança Online e Privacidade

Crie e use senhas fortes

Senhas são as chaves para proteger sua vida digital e online. Elas são sua primeira linha de defesa. E saber como criar e armazenar senhas fortes é um dos aspectos mais críticos da cibersegurança cotidiana.

Segurança Online e Privacidade

O que é Privacidade de Dados e Por Que Você Deveria se Importar?

A Semana da Privacidade de Dados é de 27 a 31 de janeiro de 2025!

Segurança Online e Privacidade

Cybersecurity Predictions for 2025: Challenges and Opportunities

O ano de 2024 foi um ano tumultuado para a cibersegurança. Desde as consequências de ataques de ransomware de alto perfil até a crescente comoditização de ferramentas de IA, os desafios continuaram a aumentar.

Segurança Online e Privacidade

Hack de Telecomunicações Chinês: Como Proteger Suas Mensagens

Aprenda como proteger suas chamadas e mensagens após o ataque cibernético às telecomunicações chinesas com dicas simples, como usar aplicativos criptografados.

Segurança Online e Privacidade

Como Evitar Golpes e Fraudes

Os golpes online estão se tornando cada vez mais sofisticados, alvo de pessoas de todas as idades. Mas com algum conhecimento, você pode se proteger e proteger seus entes queridos.

Segurança Online e Privacidade

Evite Golpes de Drenagem de Cartões-Presente Nesta Temporada de Férias

Os cartões-presente são presentes fáceis e versáteis, especialmente durante a agitada temporada de festas. Mas eles também são alvos principais para golpistas que usam "drenagem de cartões-presente" para roubar fundos antes que o destinatário possa até usar o cartão. Vamos desmembrar como esses golpes funcionam e como você pode se proteger.

Cibersegurança para Negócios

Como Tornar o Treinamento em Cibersegurança Acessível

O seu programa de treinamento alcança todos os funcionários da sua organização?

Segurança Online e Privacidade

O que é Pig Butchering e como identificar o golpe

O "abate de porcos" é um golpe que tem ganhado destaque nas manchetes recentemente.

Kits de Ferramentas

Oh Comporte-se! O Relatório Anual de Atitudes e Comportamentos de Cibersegurança 2024

Cada ano, a National Cybersecurity Alliance divulga pesquisas para entender melhor o comportamento de segurança do público e servir como um chamado à ação para melhores hábitos de segurança online.

Recursos Externos

KnowBe4 Kit de Atividades Interativas de Cibersegurança para Crianças