Seguridad y Privacidad

6 abr 2020

|

Lectura breve

Concientización sobre Seguridad: Episodio 4 – Phishing y Ransomware

¡Te traemos otro video gratuito sobre concientización en seguridad! Estos videos son presentados por Adobe, National Cybersecurity Alliance, y Speechless Inc.

En caso de que te hayas perdido los otros videos, míralos a continuación:

Phishing, hemos oído hablar de ello, pero ¿qué significa? En resumen, es una herramienta y método que los atacantes utilizan para tratar de persuadir a las personas a hacer clic en un sitio malicioso o descargarlo, lo que potencialmente podría provocar un problema de seguridad.

En la web oscura, el phishing es una manera muy popular y efectiva de tratar de robar datos, bloquear datos, eliminar datos, obtener acceso o tomar el control de una computadora. El phishing generalmente llega por correo electrónico, pero puede llegar a través de mensajes de texto u otras aplicaciones de colaboración como Slack, Skype o GroupMe.

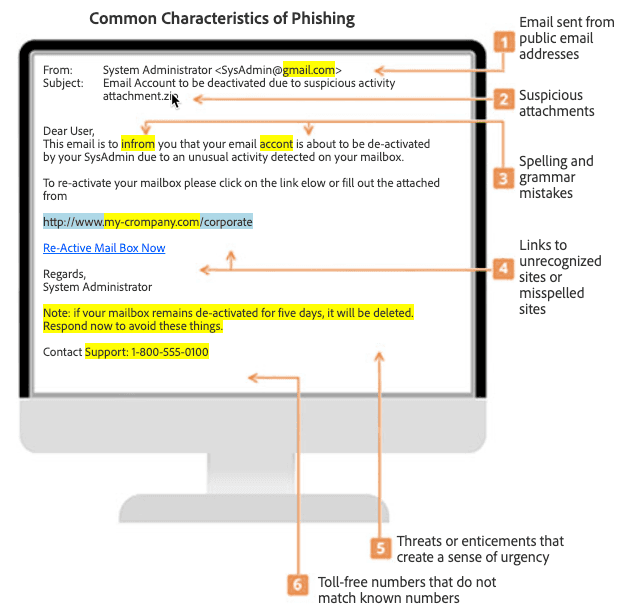

Aquí hay algunas señales de un intento de phishing. Aunque el diagrama a continuación se basa en el correo electrónico, los mismos principios pueden aplicarse a otros métodos de comunicación mencionados anteriormente:

El phishing suele ser obvio, y las señales anteriores se muestran prominentemente. Sin embargo, algunos intentos de phishing son engañosos y es difícil distinguir un mensaje legítimo de uno ilegítimo. Por ejemplo, en medio de la crisis actual, muchos intentos de phishing están utilizando COVID-19 como su gancho. También recordaremos, poco después de que se aprobó el GDPR, hubo una avalancha de empresas enviando actualizaciones a su política de privacidad y enviando correos electrónicos informando a las personas sobre ello. Bueno, los atacantes aprovecharon esta explosión mundial de actualizaciones de políticas de privacidad y engañaron a muchos para que hicieran clic en los enlaces para "ver o aceptar la nueva política de privacidad".

Uno de los mejores métodos para proteger a organizaciones e individuos contra el phishing es reportar intentos de phishing (Outlook > Reportar Phishing, Gmail > Reportar Spam). Esto ayuda a que la herramienta se vuelva más inteligente para que otros no reciban potencialmente los mismos correos electrónicos o similares. Como verás en exhibición en este nuevo video de concienciación sobre seguridad, el ransomware es una consecuencia especialmente peligrosa de caer en un intento de phishing. El ransomware es un software que bloquea datos mediante cifrado y no se desbloqueará mediante descifrado hasta que se pague un rescate. Para protegerte del ransomware:

Primero, ten cuidado con los correos electrónicos sospechosos y busca las señales.

Segundo, asegúrate de que tu software antivirus esté actualizado y en funcionamiento. Ayudará a detener el ransomware en su camino.

Tercero, si se instala ransomware, entonces si has respaldado tus datos, puedes ignorar la amenaza y restaurar los datos. Desafortunadamente, en muchos casos y especialmente para grandes empresas, el costo del rescate es significativamente menor que el costo de restaurar los datos, incluso si están respaldados. Por lo tanto, las primeras y segundas capas de protección son críticas.

Disfruta del nuevo video. Por favor comparte en redes sociales para que otros trabajando desde casa en este tiempo sin precedentes puedan tener un poco de alivio en nuestro día y también estén mejor educados sobre cómo protegernos.